Шифрование почтовой переписки. Практическое пособие. Шифрование почты в Outlook

Все письма, приходящие, уходящие или хранящиеся на сервере почтовой службы находятся в полнейшем распоряжении компании, которой он (сервер) принадлежит. Обеспечивая безопасность при самой пересылке, компания может делать с сообщениями все, что ей вздумается, так как, по сути, получает письма в своё распоряжение. Поэтому надеяться можно лишь на порядочность её (компании) руководства и служащих, а также на то, что вы вряд ли кого-то серьезно заинтересуете.

При использовании корпоративной почты переписка защищается силами IT-службы, которые могут установить очень строгий Firewall. И, тем не менее, это тоже не спасёт, если недобросовестный сотрудник «сольёт» информацию. Речь идет не обязательно о системном администраторе - злоумышленнику достаточно оказаться «внутри» корпоративной сети: если он настроен серьезно, остальное - дело техники.

Зашифруемся

Несколько повысить уровень защиты вашей почты «от дурака» может шифрование текста письма и вложения (их также можно поместить в архив с паролем, например, если сам текст не содержит конфиденциальных данных, а архив - содержит). В этом случае можно использовать специальное программное обеспечение.Само тело письма можно шифровать сторонней криптографической программой, об этом уже , позволю себе повторить немного на свой лад. Наиболее популярный сервис, для которого специально создана программа шифрования - Gmail. Расширение SecureGmail устанавливается в Google Chrome, который это шифрование поддерживает, после чего всё совсем просто - для шифруемого сообщения вводится пароль и вопрос-подсказка для его восстановления. Единственный недостаток - ограничение использования только для GoogleChrome.

Есть шифратор, который подходит для практически любой онлайн-почты, например для mail.ru, yandex.ru, Gmail.com - для всех почтовых сервисов, которые вы можете открыть в окне браузера Mozilla. Это расширение Encrypted Communication. Принцип работы такой же, как у SecureGmail: написав сообщение, выделите его мышью, после чего нажмите правую кнопку и выберите «зашифровать при помощи Encrypted Communication». Далее введите и подтвердите пароль, известный вам и получателю. Естественно, оба этих клиента должны быть установлены и у получателя, и у отправителя и оба этих человека должны знать пароль. (Стоит отметить, что было бы опрометчиво отправлять пароль той же почтой.)

Кроме плагинов для браузера, в котором вы открываете почту, существует приложение для десктопных клиентов, которое также может использоваться и с онлайновыми почтовыми сервисами - PGP (Pretty Good Privacy). Метод хорош, так как использует два ключа шифрования - открытый и закрытый. А также можно использовать целый ряд программ как для шифрования данных, так и для шифрования текста письма: DriveCrypt, Gpg4win, Gpg4usb, Comodo SecureEmail и другие.

Как ни печально, продвинутая техника шифрования, как бы легка в использовании и красива она ни была, не спасёт, если, например, в вашем компьютере поселят backdoor, который делает снимки экрана и отправляет их в сеть. Поэтому лучший способ шифрования - не писать писем. Девиз «Надо чаще встречаться» приобретает в этом контексте новое звучание.

Минимизируем риски

Как уже было отмечено выше, идеальный способ шифрования - не писать писем. Чаще всего, не следует пользоваться бесплатными почтовыми сервисами для ведения переписки по работе, особенно если вы подписывали соглашение о неразглашении. Дело в том, что если ваши сообщения перехватят с корпоративной почты - разбираться с брешью в защите будут с IT-отделом компании. В противном случае вы несёте личную ответственность. Помните: при использовании «внешней» почты переписка обязательно попадет третьим лицам, как минимум, сотрудникам компании, предоставляющей услуги почтового сервиса. А они с вашим работодателем соглашения о неразглашении не подписывали.Если вы важное лицо в компании, не пересылайте ключевые документы по открытым каналам, либо не используйте для их передачи электронную почту вообще, а для работы пользуйтесь корпоративной почтой и не высылайте важные письма на адреса бесплатных почтовых сервисов.

Во всех остальных случаях, например, при заключении договоров, полезно использовать почту, так как электронное сообщение содержит факты ваших договорённостей по работе и может вам в дальнейшем помочь. Помните, что большинство «сливов» информации происходят по вине отнюдь не хакеров, а «человеческого фактора». Вам вполне может быть достаточно использовать сложные пароли, регулярно их менять и не допускать их утраты. Следует не забывать закрывать свои сессии на чужих компьютерах, не пользоваться незащищенными соединениями при работе через Wi-Fi в общественных местах, установить галочки в настройках почтового ящика «запомнить мой IP адрес», «отслеживать IP адреса, с которых открывались сессии», «не допускать параллельных сессий». А также не создавать простых вопросов и ответов для восстановления пароля и не терять мобильный телефон, если к нему привязан ваш аккаунт.

28 октября 2013 в 16:41Как шифровать сообщения по e-mail и станет ли от этого «безопасней»

- Информационная безопасность

Защищена ли информация, пересылаемая по электронной почте?

Честный ответ на этот вопрос будет звучать так: «Да. Но нет». Когда вы посещаете большинство сайтов, в адресной строке отображается протокол HTTP. Это – небезопасное соединение. Если зайдете в аккаунт одной из крупных почтовых служб, вы увидите уже HTTPS. Это говорит об использовании протоколов шифрования SSL и TLS, которые обеспечивают безопасное «путешествие» письма из окна браузера до почтового сервера. Вместе с тем это ничего не даёт в связи с , который вступает в действие с 1 июля 2014 года. Тем более абсолютно ничто не защищает вашу переписку от недобросовестного сотрудника фирмы почтового сервиса, атак хакеров, незакрытой сессии на чужом компьютере, незащищенной точки Wi-Fi, а также любого требования спецслужб – уже сейчас - и даже самой службы почтового сервиса, в соответствии с их собственной политикой конфиденциальности.

Все письма, приходящие, уходящие или хранящиеся на сервере почтовой службы находятся в полнейшем распоряжении компании, которой он (сервер) принадлежит. Обеспечивая безопасность при самой пересылке, компания может делать с сообщениями все, что ей вздумается, так как, по сути, получает письма в своё распоряжение. Поэтому надеяться можно лишь на порядочность её (компании) руководства и служащих, а также на то, что вы вряд ли кого-то серьезно заинтересуете.

При использовании корпоративной почты переписка защищается силами IT-службы, которые могут установить очень строгий Firewall. И, тем не менее, это тоже не спасёт, если недобросовестный сотрудник «сольёт» информацию. Речь идет не обязательно о системном администраторе – злоумышленнику достаточно оказаться «внутри» корпоративной сети: если он настроен серьезно, остальное – дело техники.

Зашифруемся

Несколько повысить уровень защиты вашей почты «от дурака» может шифрование текста письма и вложения (их также можно поместить в архив с паролем, например, если сам текст не содержит конфиденциальных данных, а архив - содержит). В этом случае можно использовать специальное программное обеспечение.Само тело письма можно шифровать сторонней криптографической программой, об этом уже , позволю себе повторить немного на свой лад. Наиболее популярный сервис, для которого специально создана программа шифрования – Gmail. Расширение SecureGmail устанавливается в Google Chrome, который это шифрование поддерживает, после чего всё совсем просто – для шифруемого сообщения вводится пароль и вопрос-подсказка для его восстановления. Единственный недостаток – ограничение использования только для GoogleChrome.

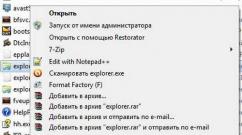

Есть шифратор, который подходит для практически любой онлайн-почты, например для mail.ru, yandex.ru, Gmail.com – для всех почтовых сервисов, которые вы можете открыть в окне браузера Mozilla. Это расширение Encrypted Communication. Принцип работы такой же, как у SecureGmail: написав сообщение, выделите его мышью, после чего нажмите правую кнопку и выберите «зашифровать при помощи Encrypted Communication». Далее введите и подтвердите пароль, известный вам и получателю. Естественно, оба этих клиента должны быть установлены и у получателя, и у отправителя и оба этих человека должны знать пароль. (Стоит отметить, что было бы опрометчиво отправлять пароль той же почтой.)

Кроме плагинов для браузера, в котором вы открываете почту, существует приложение для десктопных клиентов, которое также может использоваться и с онлайновыми почтовыми сервисами - PGP (Pretty Good Privacy). Метод хорош, так как использует два ключа шифрования – открытый и закрытый. А также можно использовать целый ряд программ как для шифрования данных, так и для шифрования текста письма: DriveCrypt, Gpg4win, Gpg4usb, Comodo SecureEmail и другие.

Как ни печально, продвинутая техника шифрования, как бы легка в использовании и красива она ни была, не спасёт, если, например, в вашем компьютере поселят backdoor, который делает снимки экрана и отправляет их в сеть. Поэтому лучший способ шифрования – не писать писем. Девиз «Надо чаще встречаться» приобретает в этом контексте новое звучание.

Минимизируем риски

Как уже было отмечено выше, идеальный способ шифрования – не писать писем. Чаще всего, не следует пользоваться бесплатными почтовыми сервисами для ведения переписки по работе, особенно если вы подписывали соглашение о неразглашении. Дело в том, что если ваши сообщения перехватят с корпоративной почты – разбираться с брешью в защите будут с IT-отделом компании. В противном случае вы несёте личную ответственность. Помните: при использовании «внешней» почты переписка обязательно попадет третьим лицам, как минимум, сотрудникам компании, предоставляющей услуги почтового сервиса. А они с вашим работодателем соглашения о неразглашении не подписывали.Если вы важное лицо в компании, не пересылайте ключевые документы по открытым каналам, либо не используйте для их передачи электронную почту вообще, а для работы пользуйтесь корпоративной почтой и не высылайте важные письма на адреса бесплатных почтовых сервисов.

Во всех остальных случаях, например, при заключении договоров, полезно использовать почту, так как электронное сообщение содержит факты ваших договорённостей по работе и может вам в дальнейшем помочь. Помните, что большинство «сливов» информации происходят по вине отнюдь не хакеров, а «человеческого фактора». Вам вполне может быть достаточно использовать сложные пароли, регулярно их менять и не допускать их утраты. Следует не забывать закрывать свои сессии на чужих компьютерах, не пользоваться незащищенными соединениями при работе через Wi-Fi в общественных местах, установить галочки в настройках почтового ящика «запомнить мой IP адрес», «отслеживать IP адреса, с которых открывались сессии», «не допускать параллельных сессий». А также не создавать простых вопросов и ответов для восстановления пароля и не терять мобильный телефон, если к нему привязан ваш аккаунт.

Вид сообщения до кодирования — и вот что ваш друг увидит перед расшифровкой

PGP была разработана в 1991 году Филом Циммерманом для пересылки электронной почты таким образом, чтобы никто, кроме получателя, не смог бы ее прочесть. Этим он нажил себе массу проблем с властями, пока в 1996 году они под давлением компьютерной промышленности не закрыли судебное дело.

После того, как Network Associates в 1997 году купила PGP, разработки замедлились, и к 2001 году работа над PGP практически остановилась. К счастью, воссозданная PGP Corp. откупила программный продукт и подготовила новые версии для Windows XP и Mac OS X.

Программа позволяет кодировать и декодировать электронную почту и компьютерные файлы. PGP выполняет это путем шифрования с использованием открытого ключа.

Такое шифрование делает почту (и файлы) недоступными ни для кого, кроме тех, кому они предназначены. Объяснить сам способ шифрования достаточно сложно, но суть метода вполне доступна.

Главное — не путать коды и шифры. В кодах слова и фразы заменяются некими условными — например, «ребенок в кроватке» означает «груз доставлен». Шифры — это математические формулы, по которым сообщения преобразуются в абракадабру. Примером простейшего шифра является кодировка А=1, Б=2, В=3 и т. д. Тогда слово «метро» будет зашифровано, как 136191715. Шифр можно усложнить, располагая цифры в обратном порядке (А=33, Б=32 и т. д.) или, действуя в соответствии с исходной последовательностью, умножая числа на некоторое произвольное число — скажем, на 7. Тогда «метро» будет 814213311985.

Однако такие выражения легко расшифровываются. Простой ПК сможет раскодировать этот шифр за несколько часов, анализируя частоту появления отдельных чисел и сравнивая ее с частотой использования букв в языке.

Далее, и отправитель, и получатель должны иметь ключ — метод расшифровки сообщения (в примере с «метро» это была бы таблица букв и соответствующих им цифр). Если же ключ попадет не в те руки, все сообщения будут прочитаны. Даже если два человека, Алиса и Боб, изменяют ключ в зависимости от даты и времени, нельзя надеяться на то, что при пересылке нового ключа от Алисы Бобу его не перехватит вражеский агент Ева.

Шифрование при помощи открытого ключа, разработанное математиками Стэнфордского университета Уитфилдом Диффи и Мартином Хеллманом в 1976 году, делает управление ключом невероятно простым. Но здесь есть маленькая хитрость. До открытия Диффи и Хеллмана все методы шифрования были симметричными, когда получатель для расшифровки просто применял метод, обратный кодированию. Шифрование с открытым ключом несимметрично, в нем используются два ключа — один для кодирования, другой для расшифровки. Используя такой способ, Алиса может послать зашифрованное сообщение, не посылая вслед своего секретного ключа.

Как это работает

За счет чего обеспечивается большая секретность? Шифрование с открытым ключом вообще расценивалось специалистами как не вскрываемое, по скольку подбор ключей здесь не срабатывает, даже если компьютер может перебрать тысячи ключей в секунду. После того, как Диффи и Хелман сделали свое теоретическое открытие, три математика из Массачусетского технологического института — Рональд Л. Райвест, Ади Шамир и Леонард М. Эйдельман нашли ему практическое применение. Они использовали разложение на множители в качестве основы своего метода шифрования, названного по их инициалам RSA.

Если вы помните алгебру, разложить на множители означает взять число и разложить его на простые сомножители, которые делятся только на самих себя или на единицу. Так число 210 может быть разложено на 1 х 2 х 3 х 5 х 7, на первые пять простых чисел. Любое наперед заданное число состоит из единственного набора простых сомножителей.

Но какой бы простой ни казалась эта задача, ее весьма трудно решить, если иметь дело с большими числами. На сегодня самое большое число, когда-либо разложенное на множители, имеет 155 знаков, а само разложение потребовало совместной работы 292 компьютеров в течение семи месяцев.

В этом и заключается секрет шифрования с открытым ключом: перемножить два простых сомножителя легко, но преобразовать результат обратно к составляющим простым числам очень сложно. Открытый ключ Алисы является произведением двух простых чисел, p и q. Чтобы расшифровать сообщение, посланное Алисой, Еве придется узнать и p, и q, которые содержатся в секретном ключе Алисы. Теперь вы понимаете всю сложность, особенно если вспомнить, что Алиса может выбрать два простых числа, каждое из которых будет длиной более 100 знаков.

Открытый ключ, как следует из его названия, распространяется свободно и зачастую выкладывается на персональной вэб-странице. Секретный ключ никогда никому не передается. Положим, что Боб хочет послать сообщение Алисе. Он берет ее открытый ключ, использует его для кодирования и отсылает сообщение ей. Так как открытый PGP ключ Алисы (p x q) связан с ее секретным ключом, который содержит p и q, она может расшифровать послание, даже если никогда раньше не общалась с Бобом. Если Ева и перехватит сообщение, она не сможет расшифровать текст, поскольку, не зная секретного ключа, разложение p и q из открытого ключа сделать невозможно.

Программа PGP делает все это прозрачно. Вам совершенно не придется задумываться над простыми числами и разложением. Программа поможет сформировать открытый и секретный ключи и сделать доступным ваш открытый ключ. PGP работает с распространенными почтовыми программами, такими как Outlook XP для Windows, Mail. app и Entourage на Mac. Чтобы зашифровать электронное письмо, надо просто написать сообщение, а затем нажать кнопки «Зашифровать» («Encrypt») и «Отправить» («Send»). Программа может автоматически находить и подгружать с одного из многочисленных серверов ключей открытый ключ корреспондента, приславшего вам закодированное сообщение. А если же кто-то и перехватит вашу почту, то не получит от этого никакого прока.

Зачем беспокоиться?

Ну и к чему все эти беспокойства и шпионская возня? Стоит ли тревожиться, если посторонний прочтет вашу электронную почту? Но разве вы все письма пишете на почтовых открытках?

Вы хотите, чтобы кто-нибудь, немного разбирающийся в компьютерах, мог спокойно читать вашу почту? Не думаю.

Если Вам хочется вынести себе мозг, тогда читаем этот пост. Речь пойдёт о шифровании электронной почты в Thunderbird (буревестник), при помощи такого дополнения как Enigmail и движка шифрования gnupg4win. Шифрование позволяет скрыть информацию от тех, для кого она не предназначается. Даже если третье лицо и сможет перехватить Вашу особо конфиденциальную переписку, то увидит непонятную абракадабру, именуемую шифртекстом. Начнём с установки популярного и бесплатного почтового клиента .

Установка почтового клиента привычная и простая. Сразу после открытия программы нам нужно создать новую учётную запись. Создать учётную запись: Электронная почта. В окне "Вы хотели бы получить новый адрес электронной почты?" кликаем по кнопке "Пропустить это и использовать мою существующую почту". Заполняем окна Ваше имя:, Адрес эл. почты:, Пароль:

Настало время скачать бесплатный набор инструментов, предназначенный для шифрования файлов и электронных сообщений (движок шифрования) . Установка консольной программки так же привычная и простая.

Третий этап, это расширение .

После того как установили Thunderbird, движок шифрования gpg4win и скачали расширение Enigmail, переходим в почтовый клиент Thunderbird. Щёлкаем правой кнопкой мыши возле вкладки с адресом электронной почты и активируем галочку "Панель меню".

В "Панели меню" выбираем "Инструменты" — "Дополнения". Кликаем по шестерёнке (Инструменты для всех дополнений) — далее "Установить дополнение из файла…"

Переходим в каталог с файлом (вспоминаем куда Вы его загрузили). Выделяем и нажимаем кнопку "Открыть"

Enigmail будет установлено после перезапуска вами Thunderbird.

Заходим в настройки расширения. Окно настройки OpenPGP должно выглядеть вот таким образом.

В основных параметрах смотрите правильный ли у Вас путь к файлу gpg.exe. И по умолчанию стоит "Запомнить пароль в течении 5 минут бездействия". Выставляем продолжительность времени на свой вкус. Если работаете в офисе и часто отходите от компьютера советую выставить минимальное время. Переходим к генерации ключевой пары. В "Панели меню" нажимаем "OpenPGP" — "Управление ключами" — Генерировать" — "Новую ключевую пару". В окне "Создания ключа OpenPGP" указываем пароль (можно тот что вы указывали при создании учётной записи в Thunderbird). Указываем срок действия ключа от одного дня до бесконечности. Маленькая подсказка: если Вы очень переживаете за безопасность своей переписки поставьте один день. В случае перехвата важного письма у злоумышленника будет меньше времени на его расшифровку. По истечении суток ключ станет недействительным. Вам же позволено генерировать ключи хоть каждый день, хоть каждую минуту. Нажимаем кнопку "Создать ключ" — "Генерировать ключ".

Во время генерации ключей желательно передвигать курсором. Тогда случайные числа используемые при шифровании станут ещё "случайнее". Во время шифрования будет предложено создать сертификат. Нажимаем на кнопку "Генерировать сертификат" и прячем его в надёжное, укромное место. Подальше положишь, поближе возьмёшь. В списке появляется наш ключ, где выставляем галочку "Отображать все ключи по умолчанию" и ставим галочки на нужных параметрах.

Возвращаемся в Thunderbird. В "Панели меню" нажимаем "Сообщение" — "Создать". Создаём письмо тому лицу, с кем хотим шифрованно переписываться (Ваш напарник по анонимной переписке должен выполнить ту же процедуру что описана выше). Прикрепляем к письму ключ через меню OpenPGP. Нажимаем на "OpenPGP" — "Присоединить мой открытый ключ". Далее в "Панели компоновки" нажимаем кнопку "Отправить".

Перед Вами выскочит окно где нужно согласиться с предложением "Зашифровать или подписать текст сообщения, не трогая вложения". Соглашаемся и нажимаем кнопку "ОК".

Далее окно "Необходима фраза — пароль для доступа к сертификату ключу OpenPGP". Прописываем пароль и нажимаем "ОК". После чего наше письмо будет успешно отправлено. Ваш товарищ получив письмо должен импортировать этот ключ. Для этого достаточно кликнуть по ключу правой клавишей мышки и выбрать "Импорт ключа OpenPGP".

Только после этого Ваш друг) может воспользоваться шифрованием и отправлять Вам письмо с шифртекстом.

При первой попытке у него может выскочить вот такое предупреждение. Пусть нажимает "OK".

Выделить Вашу Учётную запись/User ID. Нажать "ОК".

Ключ успешно выбран.

Незабываем ввести фразу — пароль.

Состоялась отправка зашифрованного сообщения.

Вы получаете вот такое "Китайское письмо". Нажимаем кнопку "Расшифровать".

Письмо успешно расшифровано. Одним словом ключ OpenPGP состоит из пары ключей - закрытый ключ и открытый (публичный) ключ. Шифрование любой информации на основе асимметричного метода делается при использовании открытого ключа. Например если у вас есть открытый ключ вашего товарища, то вы можете зашифровать для него сообщение и прочитать его сможет только он, поскольку только он имеет соответсвующий своему открытому ключу закрытый ключ. В случае кражи или потери ключа его можно отозвать. OpenPGP — Управление ключами — Щёлкаем по имени правой клавишей мыши — Отозвать ключ — Далее удалить ключ. Затем генерируем новую пару ключей и делимся открытым ключом с другом. Ребята если бы Вы знали как я устал. Наверное меня уже давно никто не читает. Но если кому понравился данный совет и он будет его использовать, советую установить ещё пару расширений в Thunderbird. Это и . Уверяю для более комфортной работы они ух как пригодятся. И ещё. Даже если вам на шифрование писем с большой колокольни… используйте почтовый клиент Thunderbird по полной программе. Создайте все учётные записи какие у вас есть (почтовые адреса) и программа свернувшись в трее в фоновом режиме будет мониторить Вашу почту. Пришло письмо — выдаст об этом сообщение. В окне программы работаем с письмом и если нужно отправляем ответ. Уффффффффффффффффффффффф. Тема закрыта!

Эта статья описывает, как настроить Thunderbird на цифровую подпись, шифрование и расшифрование сообщений, чтобы повысить защиту переписки.

Введение

При разработке инфраструктуры электронной почты, которая используется каждым из нас, в ней не был предусмотрен механизм обеспечения защиты. В то время, как большинство людей подключается к серверам электронной почты с использованием защищённого соединения ("SSL"), некоторые серверы разрешают незащищённый доступ. Более того, когда сообщение перемещается по цепочке от отправителя к получателю, соединение между каждым из серверов не обязательно является защищённым. Это дает возможность третьей стороне осуществлять перехват, чтение и подмену сообщений электронной почты при их передаче.

Когда вы подписываете сообщение цифровой подписью , вы внедряете в сообщение информацию, удостоверяющую вашу личность. Когда вы зашифровываете сообщение, это значит что оно будет выглядеть "закодированным", и может быть прочтено только тем человеком, кто имеет ключ для расшифровки сообщения. Цифровая подпись сообщения гарантирует, что сообщение пришло от заявленного отправителя. Шифрование гарантирует, что сообщение не будет прочитано или изменено во время передачи.

Чтобы зашифровать сообщение, вы можете использовать криптосистему с открытым ключом . В такой системе, каждый участник имеет два отдельных ключа: открытый ключ и закрытый ключ . Когда кто нибудь хочет послать вам зашифрованное сообщение, он или она использует ваш открытый ключ, чтобы сгенерировать алгоритм шифрования. Когда вы получаете сообщение, вы должны использовать ваш закрытый ключ, чтобы его расшифровать.

Важно: Никогда никому не давайте ваш закрытый ключ.

Протокол, используемый для шифрования электронной почты, называется PGP (Pretty Good Privacy). Чтобы использовать PGP в Thunderbird, нужно сначала установить:

- GnuPG : (GNU Privacy Guard): свободную реализацию PGP

- Enigmail : дополнение для Thunderbird

Оба из этих приложений также предоставляют возможность цифровой подписи сообщения.

Установка GPG и Enigmail

Чтобы установить GnuPG, загрузите соответствующий вашей платформе пакет со страницы загрузки GnuPG . Выполните пункты инструкции установщика. Для получения более подробной информации по установке PGP на конкретную операционную систему прочтите:

Чтобы установить Enigmail:

- В Thunderbird выберите Инструменты > Дополнения .

- Используйте панель поиска в верхнем правом углу, чтобы найти Enigmail.

- Выберите Enigmail из списка результатов поиска и выполните инструкции по установке дополнения.

Создание ключей PGP

Создайте пару открытый/закрытый ключ следующим образом:

Отправка и получение открытых ключей

Отправка вашего открытого ключа по электронной почте

Для получения зашифрованных сообщений от других людей, вы должны сначала отправить им свой открытый ключ:

Получение открытого ключа по электронной почте

Чтобы отправлять зашифрованные сообщения другим людям, вы должны получить и сохранить их открытые ключи:

Отправка подписанной и/или зашифрованной электронной почты

Примечание: Строка «Тема» сообщения зашифрована не будет.

Чтение подписанной и/ или зашифрованной электронной почты

Когда вы получите зашифрованное сообщение, Thunderbird попросит вас ввести ваш секретный пароль, чтобы расшифровать сообщение. Чтобы определить, было или нет входящее сообщение подписано или зашифровано, вам необходимо посмотреть на панель информации над телом сообщения.

Если Thunderbird распознает подпись, над сообщением появится зеленая панель (как показано ниже).

Если сообщение было зашифровано и подписано, то в зеленой панели также появится текст "Расшифрованное сообщение".

Если сообщение было зашифровано, но не подписано, то появится панель, показанная на рисунке ниже.