Самая защищенная ос. Анонимные операционные системы: Обзор и сравнение лучших. Продолжение доступно только участникам

Чаще всего в контексте их беспрецедентной безопасности. Некоторые даже утверждают, что Linux - самые безопасные операционные системы из всех представленных на рынке. Это, разумеется, ничем не доказуемая гипербола. Действительно, многие дистрибутивы Linux оказываются на порядок безопаснее и , но большинство из них не дотягивает до стандартов FreeBSD, не говоря уже об OpenBSD, которая зарекомендовала себя как одна из наиболее защищенных пользовательских систем. И это даже если оставить в стороне узкоспециальные ОС типа всевозможных RTOS, IBM i, OpenVMS и TrustedBSD.

Теоретически, конечно, такое заявление все-таки имеет право на существование. Если учесть, что при словах «операционная система с открытым кодом» большинство пользователей думает в первую очередь (если не исключительно) о Linux (а порой даже считает, что Linux - это и есть название ОС), то они правы. При прочих равных условиях, популярные системы с открытым кодом действительно имеют преимущество с точки зрения безопасности по сравнению с закрытыми ОС. Тем не менее, семейство Linux - далеко не единственный образец операционных систем с открытым кодом.

Если считать Linux символом открытого ПО, а MS Windows - символом закрытого, тогда, конечно, можно сказать, что «Linux - самые безопасные системы из всех», притом что в понятие «все» входит всего две категории продуктов. Но ведь мир устроен далеко не так просто.

На самом деле, ОС Linux далеко не являются самыми безопасными, если учесть весь доступный ассортимент операционных систем. А некоторые дистрибутивы Linux так и вообще создавались исключительно в исследовательских целях и поэтому намеренно обладают минимальным уровнем защиты в стандартной конфигурации. По уровню варьируются от абсолютно не защищенных до таких монстров, как Hardened Gentoo. Ну а среднестатистический дистрибутив Linux находится, естественно, где-то посередине.

К тому же, вычислить « » не так просто, как это кажется на первый взгляд. Главный критерий, на который ориентируются пользователи, не разбирающиеся в стандартах безопасности (и те, кто манипулирует этими пользователями в корыстных интересах), - это количество выявленных уязвимостей. Но ведь мы-то с вами знаем, что минимум обнаруженных в системе лазеек - еще не повод считать ее надежно защищенной. Говоря о безопасности, нужно учитывать целый ряд факторов, в том числе:

Осуществляется ли проверка качества кода;

какие заданы стандартные настройки безопасности;

насколько быстро и качественно пишутся исправления;

как устроена система распределения полномочий;

...и многое другое.

Даже если не брать в расчет ОС, в которых не запускаются, к примеру, популярные веб-браузеры (Firefox), почтовые клиенты (Thunderbird) и офисные программы (OpenOffice.org) с графическим интерфейсом WIMP на компьютере с архитектурой Intel x86, среднестатистический дистрибутив Linux ни при каких условиях нельзя назвать самой защищенной операционной системой. И уж во всяком случае, Ubuntu - едва ли не самый распространенная ОС Linux - на это звание претендовать точно не может.

Да и вообще, в любой категории систем непременно найдется такая, которая оказывается на порядок лучше Ubuntu по всем параметрам, причем зачастую это просто другие дистрибутивы Linux. А ведь некоторые утверждают, что среди - самая безопасная. В таком случае, и если предположить, что системы Linux вообще самые защищенные на рынке, это значит, что Ubuntu даже безопаснее OpenVMS. Извините, что-то не верится.

Если вы тоже убеждены, что «Linux - самые безопасные операционные системы», настоятельно советую вам пересмотреть свои взгляды. Многие другие ОС оказываются намного безопаснее среднестатистического дистрибутива Linux. К тому же, если учесть, насколько разнообразно семейство ОС Linux в принципе и какие разные критерии приняты для оценки степени защищенности операционных систем, такое заявление звучит по меньшей мере идеалистически.

Ответ на вопрос «являются ли операционные системы Linux самыми безопасными» зависит от того, какие системы сравнивать и с какой точки зрения оценивать безопасность ОС (если, конечно, речь не идет об абстрактном сравнении открытого и закрытого ПО). Если же голословно заявлять, что Linux безопаснее всех, всегда есть риск столкнуться с человеком, который разбирается в проблеме гораздо лучше и легко сможет разнести эту необоснованную точку зрения в пух и прах.

Нужно быть точнее в своих высказываниях, иначе есть опасность усвоить поверхностный взгляд на проблему безопасности вообще и создать массу неприятностей для тех, кто склонен прислушиваться к таким заявлениям. Если имеется в виду, что при прочих равных условиях популярные операционные системы с открытым кодом безопаснее популярных ОС с закрытым, - нужно так и говорить. Если имеется в виду, что стандартная конфигурация Ubuntu безопаснее стандартной конфигурации

Оставаться анонимным в интернете, это не всегда одно и то же что и безопасный веб-серфинг. Важно держать максимум технической информации о вашем устройстве в безопасности от посторонних глаз, чтобы злоумышленники не смогли воспользоваться уязвимостями вашей системы и украсть ваши конфиденциальные данные и использовать их в своих целях, которые могут принести серьезные последствия.

Если вы хотите остаться анонимным в сети и защитить свои данные, в этой статье мы рассмотрим самые безопасные дистрибутивы linux, которые помогут вам в этом.

Большинство из инструментов, перечисленных в этой статье можно использовать полностью бесплатно. Кроме них, есть и платные варианты, например, VPN, но эти бесплатные инструменты справляются со своей задачей гораздо лучше. Необходимость безопасности в интернете постоянно растет, всегда есть риск кибератаки и прослушивания со стороны спецслужб. Не удивительно, что сразу же было создано несколько дистрибутивов, объединяющих в себе инструменты, обеспечивающие максимальную анонимность в сети.

Эти дистрибутивы изначально были ориентированы на узких специалистов, но в последнее время они набрали большую популярность. В связи со спросом на такие системы со стороны пользователей они постоянно развиваются и добавляются новые, возможно, сейчас их существует больше двадцати, но мы рассмотрим только лучшие безопасные linux дистрибутивы.

Большинство из них используют для обеспечения анонимности программное обеспечение Tor, которое обеспечивает действительно высокий уровень анонимности, в отличие от VPN провайдеров, которые все еще знают ваш реальный IP адрес.

Но у VPN и сейчас есть множество преимуществ, что делает его лучшим вариантом в некоторых случаях. Если для вас важна скорость соединения или вы собираетесь передавать файлы по P2P, тут выиграет VPN.

Прежде чем рассматривать самые безопасные linux дистрибутивы, давайте поговорим о том, как обеспечивается анонимность Tor. Tor или The Onion Router это стандартный протокол шифрования, разработанный в ВМС США.

Программное обеспечение Tor работает с несколькими узлами, это и обеспечивает высокую надежность и анонимность. Данные при прохождении через случайный узел каждый раз перешифровываются и становятся полностью расшифрованными только на последнем узле. Разработчики Tor также отвечают за создание дистрибутива Tails, который рекомендует использовать Эдвард Сноуден.

Теперь вернемся к VPN. Обычно, это платные сервисы, найти хороший, бесплатный VPN очень сложно. Качество обслуживания VPN зависит от провайдера, но как правило, скорость работы серверов VPN намного быстрее, чем Tor.

1. Tails - анонимный LiveCD

Если вы хотите остаться неизвестным в интернете, Tails - отличный выбор. Его основная цель - следить, чтобы вы не оставили никаких цифровых следов во время веб-серфинга. Это один из наиболее часто используемых для обеспечения анонимности дистрибутивов, и единственный, где все интернет-соединения направляются через Tor.

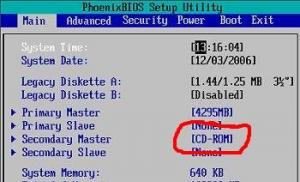

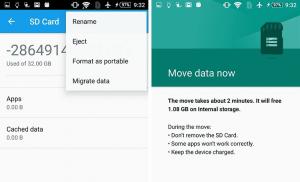

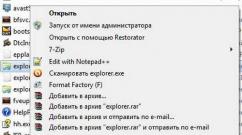

Обычно Tails устанавливается на флешку, все данные хранятся в оперативной памяти, а после завершения работы стираются. Операционная система основана на Debian и поставляется с большим набором инструментов с открытым исходным кодом специально разработанных для обеспечения конфиденциальности. Здесь поддерживается подмена MAC адреса и камуфляж Windows, когда система выглядит очень похожей на Windows 8.

Tails использует устаревшую версию Gnome, которая выглядит некрасиво и минималистично без возможности дополнительной настройки и улучшения, поскольку файлы между сессиями не сохраняются. Возможно, для многих это неважно, ведь Tails выполняет свою работу. У дистрибутива есть отличная документация и вы можете прочитать ее на официальном сайте.

2. JonDo Live-DVD

JonDo Live-DVD - это коммерческое решение для анонимности в сети. Оно работает похожим образом на Tor, ваши данные тоже передаются через ряд смешанных серверов JonDonym. На каждом узле данные перешифровываются. Это отличная альтернатива для Tails, особенно если вы ищете что-то с менее ограниченным пользовательским интерфейсом.

Как и Tails, дистрибутив основан на Debian, а также включает в себя набор инструментов для обеспечения анонимности и наиболее часто используемые приложения.

JonDo Live-DVD это платный сервис, для коммерческого использования. Он ориентирован на использование в фирмах, а также быстрее чем Tails и тоже не поддерживает сохранение файлов.

Если вам нужно что-то совершенно другое, вам будет интересен Whonix. Здесь используется совсем другой подход. Это не LiveCD. Whonix работает в виртуальной машине VirtualBox, система изолирована от вашей основной системы, тем самым уменьшается риск подхватить вирусы или засветить свои данные в сети.

Whonix состоит из двух частей. Whonix Gatway выступает в качестве шлюза Tor, вторая - Whonix Workstation является полностью изолированной от сети и направляет все свои сетевые соединения через шлюз Tor.

Таким образом, здесь необходимо использовать две виртуальные машины, что может создать определенные проблемы, если у вас слабое оборудование. Но тем не менее она работает. Правда, это не самый безопасный дистрибутив Linux, как Live CD, поскольку там не сохраняются данные на жестком диске.

Whonix основан на Debian, но в качестве окружения рабочего стола используется KDE. Операционная система не подходит для повседневного использования и вы можете ее использовать только на виртуальной машине.

4. Qubes OS

Это еще один дистрибутив для обеспечения анонимности рекомендуемый Сноуденом. Qubes пытается исправить недостатки всех предыдущих дистрибутивов с недостаточно красивым и настраиваемым пользовательским интерфейсом. Это дистрибутив для повседневного использования, совмещающий в себе мощь Tor и Whonix.

Здесь совсем иной подход к анонимности. Идея Qubes - безопасность путем разделения. Это значит, что ваша цифровая жизнь будет разделена между изолированными виртуальными машинами. Любое приложение запускается в отдельной виртуальной среде.

Нужно отметить, что Qubes поставляется по умолчанию с флагманским ноутбуком от Purism. Этот ноутбук считается самым безопасным устройством для пользователей. И это правда, учитывая мощное программное обеспечения этого дистрибутива.

Если вам нужен удобный дистрибутив для повседневного использования со всей стандартной функциональностью и привычными приложениями, Qubes OS может стать отличным выбором. В отличие от выше перечисленных он может быть установлен на жесткий диск.

5. UPR (Ubuntu Privacy Remix)

UPR, это еще один устанавливаемый дистрибутив, ориентированный на безопасность. Он удобен для пользователей и обеспечивает изолированную среду, в которой конфиденциальные данные могут быть в безопасности.

Уже судя по имени, можно сказать, что он основан на Ubuntu. Дистрибутив предлагает безопасный серфинг в интернете и использование шифрованных флешек, для эффективной защиты ваших данных от несанкционированного доступа. Дистрибутив поставляется с предустановленными инструментами для шифрования, такими как GnuPG и TrueCrypt. UPR предназначен только для безопасного серфинга в интернете, а не для анонимности. Он отлично подойдет, если вы хотите установить систему на свой компьютер, а не использовать LiveCD. Если нужна еще и анонимность можно установить Tor или подключить VPN.

Выводы

Учитывая что Tails самый распространенный из всех упомянутых в этой статье, то можно решить что он самый безопасный. Но другие дистрибутивы тоже отлично служат своей цели. Так что тут все упирается только в личные предпочтения.

Исследование на тему: какая ОС безопаснее?

Alexander Antipov

А.Ю.Щеглов, д.т.н, проф.

ЗАО «НПП «Информационные технологии в бизнесе»

www . npp - itb . spb . ru

В последнее время все чаще появляются публикации на тему, какая из современных ОС безопаснее. Это связано с тем, что безопасность сегодня становится важнейшим потребительским свойством, как системных средств, так и приложений. Разработчики системных средств вынуждены уделять вопросам безопасности все больше внимания, дабы повысить конкурентную способность своего продукта. Но вот что у них при этом получается? Что на самом деле «скрывается» за хвалебными декларациями производителей? Имеет ли в принципе смысл сравнивать сегодня между собою безопасность современных универсальных ОС различных производителей, а если сравнивать, то как? Может ли в принципе быть создана безопасная универсальная ОС?

Из чего складывается безопасность системного средства.

Безопасность системного средства в общем случае может быть оценена с двух совершенно различных (отнюдь не полностью взаимосвязанных между собой) позиций. С одной стороны, безопасность системного средства может быть охарактеризована достигаемым им уровнем функциональной безопасности - набором функционала (средств, механизмов и т.д.), призванного решать задачи защиты информации. Уровень функциональной безопасности можно оценить, проанализировав достаточность механизмов защиты, применительно к условиям эксплуатации системного средства, и корректность их реализации. Естественно, что, как недостаточность механизмов, так и некорректность их реализации, таят в себе уязвимость системного средства. Заметим, что именно уровень функциональной безопасности системного средства и определяется при его сертификации по требованиям (в части выполнения соответствующего набора требований) информационной безопасности. С другой стороны, в конечном счете, для потребителя интерес представляет не только (а может быть, и не столько) некая гипотетическая экспертная оценка эффективности механизмов защиты, основанная на анализе архитектурных решений, а, именно эксплуатационная безопасность системного средства - реальный уровень безопасности, обеспечиваемый системным средством в процессе его практической эксплуатации, т.к. только на основании результатов практического использования средства и может быть дана объективная оценка его безопасности. Важность этой оценки обусловливается и тем, что при ее формировании могут быть учтены такие параметры эффективности защиты, никак не связанные с архитектурными решениями, как качество разработки системного средства и его технической поддержки производителем.

В данной работе мы акцентируем свое внимание на вопросах оценки эксплуатационной безопасности современных универсальных ОС.

Подход к оценке эксплуатационной безопасности системного средства.

В качестве критерия эксплуатационной (реальной) безопасности системного средства целесообразно рассматривать коэффициент его готовности обеспечивать защиту информации в процессе эксплуатации, или вероятность того, что в любой момент времени системное средство находится в безопасном состоянии . Тогда в качестве основных параметров защиты следует рассматривать интенсивности отказов и восстановления защиты.

Под «отказом защиты» будем понимать обнаружение уязвимости системного средства. Наличие уязвимости делает данное средство незащищенным до момента устранения ее производителем системного средства.

Под «восстановлением защиты» будем понимать устранение производителем обнаруженной уязвимости системного средства. устранение обнаруженной уязвимости восстанавливает безопасность системного средства (в предположении, что данная уязвимость одна).

Под «интенсивностью отказов защиты» будем понимать интенсивность обнаружения в системном средстве уязвимостей в единицу времени.

Под «интенсивностью восстановления защиты» после отказа будем понимать интенсивность устранения в системном средстве уязвимостей в единицу времени (величина, обратная времени устранения уязвимостей).

В данных предположениях, для оценки эксплуатационной (реальной, или истинной) безопасности системного средства может быть построена математическая модель с использованием аппарата теории массового обслуживания (по аналогии с тем, как, например, это делается в теории надежности, ведь, в конечном счете, применительно к средству защиты информации, надежность - это свойство данного средства обеспечивать защиту в течение заданного промежутка времени).

Построим модель для количественной оценки эксплуатационной безопасности системного средства.

Допустим, что обнаружение уязвимостей - отказов защиты, описывается пуассоновским входящим потоком (описывает наиболее случайные события, что и имеет место на практике), суммарную интенсивность которого обозначим, через:

Примем также, что время устранения уязвимости - восстановление защиты, имеет экспоненциальное распределение с интенсивностью:

Теперь собственно о модели (СМО). Будем рассматривать следующую гипотетическую ситуацию - любая обнаруженная уязвимость сразу же направляется на обслуживание (устранение). Никакой очереди неустраненных уязвимостей не образуется, т.е. будем рассматривать систему (СМО) с бесконечным числом обслуживающих приборов.

Замечание. Данное допущение позволяет утверждать, что моделью будет описываться гипотетически идеальная (недостижимая) для современных ОС ситуация, т.е. расчетные значения будут не хуже реальных (оцениваем верхнюю границу). Дело в том, что на практике ситуация одновременного (полностью, либо частичного) исправления разработчиком нескольких уязвимостей встречается крайне редко.

В данных предположениях, расчетная формула вероятности того, что в системе находится ровно n требований (или присутствует n неустраненных уязвимостей) выглядит следующим образом (см. стр.159 в кн. Т.Саати. Элементы теории массового обслуживания и ее приложения. - М.: Изд. «СОВЕТСКОЕ РАДИО», 1965. - 511 с.) :

С учетом же то, что:

(т.е. в каком-то состоянии система всегда должна находиться) можем определить интересующий нас параметр - критерий эксплуатационной безопасности - вероятность того, что в системе отсутствуют требования n = 0, т.е. отсутствуют неустраненные уязвимости, или вероятность того, что система находится в безопасном состоянии, по следующей достаточно простой формуле:

Оценка уровня эксплуатационной безопасности современных универсальных ОС.

Как ранее отмечалось, основными параметрами, используемыми для оценки эксплуатационной безопасности системных средств, являются интенсивности отказов защиты (обнаружения уязвимостей) и восстановления защиты (устранения уязвимостей). Для определения значений данных параметров обратимся к двум любопытным исследование

Первое исследование, которое мы здесь приведем: «"Критические дни": Linux, Mac OS X, Solaris and Windows» опубликовано на сайте 19 июня 2007 года.

Джефф Джонс провел очередное исследование на тему того, как долго компании закрывают найденные дыры в своем ПО. Рассматривались следующие коммерческие операционные системы:

- Apple: Mac OS X, все версии, исправленные в 2006 году.

- · Microsoft: Windows 2000 (Professional и Server), Windows XP, Windows Server 2003.

- Red Hat: Red Hat Enterprise Linux 2.1, Red Hat Enterprise Linux 3, and Red Hat Enterprise Linux 4.

- Novell: SUSE Linux Enterprise Server 8, SUSE Linux Enterprise Server 9, SUSE Linux Enterprise Server 10, Novell Linux Desktop 9, и SUSE Linux Enterprise Desktop 10.

- Sun: Все версии Solaris, исправленные в 2006.

Если одна уязвимость устранялась в нескольких компонентах одного продукта в разное время, то уязвимость считалась устраненной, когда было выпущено последнее исправления. Например, если 1 января появилась уязвимость в Firefox и Thunderbird в RHEL3, а патч для Firefox был выпушен 10 января, а для Thunderbird 15 января, то считалась устраненной, когда было выпущено последнее исправления. Например, если 1 января появилась уязвимость в Firefox и Thunderbird в RHEL3, а патч для Firefox был выпушен 10 января, а для Thunderbird 15 января, то считалась устранненной 15 января.

В результате были получены следующие значения среднего времени устранения уязвимостей в различных операционных системах (см. рис.1).

Рис.1

Как видно из графика, быстрее всех исправление выпускала компания Microsoft, которой требовалось в среднем 29 дней для закрытия уязвимости, а хуже всех компания Sun, которая устраняла уязвимости в среднем за 167 дней.

На следующем графике (см. рис.2) представлена скорость устранения критических уязвимостей в различных операционных системах.

Рис.2

В конце Джефф Джонс сравнил скорость изменения всех уязвимостей в различных операционных системах по сравнению с 2005 годом, см. рис.3.

Рис.3

Заметим, что данные, полученные Джефом, несколько расходятся с исследованием компании Symantec , в котором утверждалось что Microsoft устраняет уязвимости в среднем за 21 день, Red Hat за 58, Appple Maс OS за 66, а Solaris за 122 дня. Однако сравнение Symantec затрагивает меньший период времени - только вторую половину 2006 года. А в нашем исследовании, куда важнее собственно порядок цифр.

А вот теперь мы проведем свое исследование, и оценим, как влияет продолжительность устранения уязвимостей на эксплуатационную (истинную) безопасность современных ОС. С этой целью воспользуемся нашей моделью и оценим вероятность того, что система находится в безопасном состоянии в предположении, что за год обнаруживается и исправляется только одна уязвимость. Результаты исследований представлены на рис.4.

Проанализируем полученный результат. Видим, что при существующей интенсивности исправления уязвимостей в ОС, говорить о какой-либо безопасности ОС просто не приходится. Ведь даже при обнаружении одной уязвимости в год (а об этом сегодня можно только мечтать) до 10% (а это лучшие показатели для сравниваемых ОС) времени эксплуатации ОС будет находиться не в безопасном состоянии.

Рис.4

А теперь оценим, как влияет на эксплуатационную (реальную) безопасность современных ОС интенсивность обнаружения уязвимостей. Для этого обратимся к другому исследованию под громким названием « Symantec: Windows - самая надежная система», также опубликованному на сайте , но 27 марта 2007 года.

В данном исследовании утверждается следующее.

Microsoft Windows, несмотря на все проблемы с безопасностью, является самой надёжной операционной системой из всех существующих, утверждает Symantec.

Во втором полугодии 2006 г. в системах Windows было найдено и устранено наименьшее число уязвимостей; компания в среднем быстрее всех выпускает обновления безопасности, — говорится в последнем «Докладе об угрозах безопасности интернета», выходящем дважды в год.

Утверждение подтверждается сравнительными показателями среди пяти операционных систем: Windows, Mac OS X, HP-UX, Sun Solaris и Red Hat Linux.

За полгода Microsoft выпустила обновления более чем к 39 уязвимостям; каждая дыра существовала в открытом состоянии в среднем 21 день. На втором месте — Red Hat Linux: 208 уязвимостей и средний срок устранения 58 дней. Несмотря на большее количество, эти уязвимости были в среднем менее опасны, отмечает Symantec. Mac OS X отметилась 43 уязвимостями и средним временем устранения в 66 дней. На уязвимости высокой степени опасности у компании уходило в среднем 37 дней.

Замыкают пятёрку HP-UX и Solaris: 98 дыр и 101 день, и 63 дыры и 122 дня соответственно.

Проведем свое исследование, и попытаемся определиться с тем, что же сегодня называется самой безопасной ОС, какой уровень эксплуатационной безопасности она обеспечивает. Для этого воспользуемся нашей математической моделью и построим зависимость изменения

вероятности того, что система находится в безопасном состоянии, от изменения интенсивности обнаружения уязвимостей. За интенсивность исправления уязвимостей примем максимально возможное ее значение на сравниваемом множестве вариантов ОС - интенсивность исправления уязвимостей компанией Microsoft.. Результаты исследований представлены на рис.5.

Рис.5

Рассмотрим внимательно данные результаты, при этом будем помнить, что мы говорим о гипотетически идеальных характеристиках - это верхняя теоретическая граница, реальное положение дел куда хуже. Прежде всего, обратимся к красной пунктирной линии на рис.5. Этой линией характеризуется следующий случай - вероятность того, что в любой момент времени система находится в безопасном состоянии составляет 0,5, т.е. либо защищена, либо нет. А ведь такова эксплуатационная безопасность ОС достигается (см. рис.5) при обнаружении лишь 8 уязвимостей в год, при средней продолжительности их устранения в пределах месяца. Если же за год в среднем обнаруживается 20 уязвимостей, то вероятность того, что система находится в безопасном состоянии, составляет уже около 0,2. Другими словами, в этом случае можно говорить об отсутствии какой-либо безопасности подобной системы. Однако напомним о следующем (см. выше) «…За полгода Microsoft выпустила обновления более чем к 39 уязвимостям…» и речь идет о том, что « Windows - самая надежная система». Замечательно !

Хотелось бы обратить внимание читателя еще на один важный вопрос. Нас ведь, в конечном счете, интересует не безопасность ОС, а безопасность компьютера. А в этом случае еще прибавятся и уязвимости приложений, невольно, перейдем к обсуждению вопросов функциональной безопасности ОС, т.к. уязвимость приложения в принципе не должна сказываться на компьютерной безопасности, с учетом того, что основные механизмы защиты реализуются на уровне ядра ОС.

И в заключение еще немного «свежей» статистики с сайта , от 08 октября 2007 года. «Корпорация в текущем месяце планирует опубликовать семь бюллетеней безопасности с описанием новых дыр в операционных системах Windows, офисных приложениях и браузере

Как сообщается в предварительном уведомлении, четыре из октябрьских бюллетеней будут содержать сведения о критически опасных уязвимостях, позволяющих выполнить произвольный вредоносный код на удаленном компьютере. Дыры, получившие максимальный рейтинг опасности по классификации Microsoft, выявлены в новой операционной системе а также Windows 2000/ХР и Кроме того, Microsoft намерена выпустить патчи для критических уязвимостей в офисных приложениях, браузере Internet Explorer, программе Outlook Express и почтовом клиенте Windows Mail.

Еще две дыры в программных платформах Windows получили статус важных. Одна из них теоретически может использоваться злоумышленниками с целью организации DoS-атак, а другая - для имитации соединений. Кроме того, еще одна уязвимость, охарактеризованная важной, может использоваться с целью повышения привилегий в Windows и Office».

Не настала ли пора признать, что мы работаем на полностью незащищенных системах, и что все попытки производителей повысить безопасность современных универсальных ОС, связанные с расширением встроенного функционала безопасности, не приводят к желаемым результатам!

В наш век BYOD, когда почти половина организаций сообщают об утечке данных и взломе мобильных устройств, а 64% и вовсе не имеют политик BYOD (по данным фирмы Veracode), тема мобильной безопасности становится всё более актуальной для поставщиков решений, стремящихся защитить сети заказчиков.

Это возлагает бремя BYOD на ИТ-подразделения и VAR`ов, которые должны внедрить лучшие методы защиты на всём многообразии устройств.

Существуют, конечно, десятки разных моделей смартфонов и планшетов, но, по большому счету, дело сводится к четырем главным платформам мобильных ОС: iOS Apple, Android Google, BlackBerry и Windows Phone Microsoft.

IPhone и iPad получили широкое распространение в корпоративной среде, согласно опросу вендоров администрирования мобильных устройств (MDM), проведенному CRN при подготовке этой статьи. Теодора Тайтонис, вице-президент по мобильным технологиям в Veracode, считает, что успех Apple выстроен на ее жестком контроле над аппаратной платформой, ПО и экосистемой приложений наряду с продуманными дополнениями, такими как новые API управления контентом и приложениями в iOS 7.

Android, самая популярная мобильная ОС на планете, значительно продвинулась в корпоративном сегменте, хотя вендоры антивирусов приводят длинный перечень вредоносного ПО, перед которым Android-устройства порой пасуют. Samsung - главный вендор в сегменте Android - всячески подчеркивает свои расширения SAFE (Samsung Approved For Enterprise) и фирменную технологию защиты Knox, встроенную в некоторые модели, стремясь повысить привлекательность этой ОС для организаций.

Microsoft в своей Windows Phone 8 предлагает уникальные возможности, прежде всего интеграцию с Active Directory, позволяя вендорам MDM улучшить администрирование и назначать политики для групп пользователей. Есть еще, конечно, встроенная поддержка Active Sync. И эксперты по безопасности говорят, что Windows Phone 8 несравненно продвинулась в более надежной изоляции приложений (sandboxing).

Есть, наконец, BlackBerry, снискавшая (и всё еще сохраняющая) огромное уважение среди поставщиков решений за множество своих функций безопасности, таких как служба BBM и функции защиты в ее переоснащенном сервере администрирования BES 10. Теперь в этой ОС есть поддержка Exchange Active Sync и новая технология Balance, позволяющая организациям создать раздел в устройстве с BlackBerry 10, чтобы держать персональные и корпоративные данные и приложения отдельно.

«Потребители обычно тяготеют к более яркому на рынке мобильных устройств», - говорит Тайтонис из Veracode. Но это не всегда оказывается надежно защищенным. «Бремя BYOD лежит на конечном пользователе, который должен сделать правильный выбор смартфона или планшета и использовать их, соблюдая безопасность», - добавила она.

Что касается угроз безопасности и нарушений прайвеси мобильных устройств, то даже самые защищенные мобильные ОС не могут их исключить, если у пользователя нет элементарного здравого смысла, говорит она.

С этим согласен и Джерри Зигмонт, владелец реселлерской компании MacWorks, сотрудничающей с Apple. «Я не думаю, что есть какой-то один телефон, более защищенный, чем все другие», - сказал он. Тем не менее, он считает, что Apple и iOS 7 имеют некоторое преимущество перед Android, Windows Phone 8 и BlackBerry.

IOS: самая защищенная

Так считают эксперты мобильной безопасности и поставщики решений. У Apple преимущество, говорят они, потому что она держит в своих руках значительную часть всех составляющих - прикладной уровень (App Store), операционную систему (iOS) и сами устройства (iPhone/iPad), но не инфраструктуру (ее предоставляют операторы связи).

«iOS наиболее защищена, поскольку внимание к безопасности на уровне приложений ничуть не меньше, чем на уровне операционной системы», - говорит Айра Гроссман, директор по технологии клиентских устройств компании MCPc, крупного поставщика решений в США с собственной платформой Anyplace Workspace.

«Если приложения не защищены, то не имеет значения, насколько защищена операционная система, - говорит Гроссман. - Apple Store дает уровень безопасности, которого мы не имеем сегодня в стандартной витрине Android-приложений».

Но одно лишь то, что Apple строго следит за своей витриной App Store, еще не гарантирует преимущество перед конкурентами в безопасности приложений. По мнению Veracode, мобильные приложения Apple создают столько же потенциальных рисков, как и ее ближайшего конкурента, Android, если говорить о главных типах угроз.

Проанализировав тысячи приложений для iOS и Android, используемых ее клиентами, Veracode обнаружила почти равное количество случаев незащищенного хранения служебной информации, так что хакер мог бы выкрасть финансовые или хранимые идентификационные данные из приложения. Veracode обнаружила также равную подверженность в обработке ошибок приложений, что может быть использовано в атаках межсайтового скриптинга, когда разрешается выполнение скрипта, взятого с вебсайта, и он может быть использован для кражи информации или запуска другого вредоносного ПО на устройстве.

«Apple продвинулась дальше всех в деле безопасности. Каждое приложение запускается отдельно (sandboxed), то есть хранение данных и память изолируются. И у нее больше всего контроля над установкой патчей», - сказал один эксперт по безопасности из MDM-фирмы, попросивший об анонимности.

Управление уровнем заплат и контроль за установкой обновлений - важное преимущество Apple перед Android, говорят многие вендоры MDM. Apple посылает свои собственные «заплаты» напрямую пользователям, и это означает, что найденные уязвимости устраняются в течение 24 часов. Это дает Apple преимущество, говорят они, так как Android полагается на операторов беспроводной связи, которые рассылают свои заплаты и обновления ОС для устранения «дыр» в безопасности. Что еще хуже, сегмент Android фрагментирован: разные аппаратные платформы и номера версий ОС могут порой требовать отдельной заплаты для каждой версии.

В отличие от Apple, Android-устройства используют мешанину разных вариантов этой ОС. К сожалению, операторы не спешат с рассылкой заплат на устройства. Даже вендоры MDM признаются, что с трудом охватывают все версии.

Android: прочное второе место

Но это не значит, что Android OS не защищена. Она имеет множество встроенных функций безопасности. Кроме того, производители Android-устройств, прежде всего Samsung, улучшили версии этой ОС дополнив их расширенными средствами защиты, такими как технология Knox (Samsung).

Однако чтобы платформа Knox эффективно работала, организация должна сначала внедрить управление корпоративного класса для устройств с Knox. Эта платформа полагается на виртуализацию, которая обеспечивает полное разделение рабочих и личных данных на мобильных устройствах.

С учетом этого, Ожас Реже (Ojas Rege), вице-президент по стратегии компании MobileIron, вендора MDM, утверждает, что безопасность и возможности администрирования в Android почти равны таковым у Apple. «Ключ к безопасности - это архитектура с изоляцией приложений, где данные в корпоративном приложении не могут быть доступны для другого приложения. iOS обеспечивает наиболее строгую изоляцию. Но более защищенные версии Android, например, с технологией Knox Samsung, также не хуже».

BlackBerry: возможно ли второе рождение?

Популярной в определенных кругах остается также BlackBerry OS. Со своим BlackBerry Enterprise Server (BES) она включает сотни функций защиты для организаций.

«BlackBerry - самая защищенная. В этом единственная причина, почему она еще жива, - говорит Стивен Канторович, президент VAR-компании CelPro Associates. - Именно поэтому ее используют госорганы и даже президент Обама».

Если бы ностальгия и заслуженное уважение могли увеличивать долю рынка, то BlackBerry обошла бы Apple уже завтра, но увы! - многие в отрасли считают, что она неуклонно угасает. Как результат, наблюдается исход разработчиков, да и вендоры MDM тоже переключаются на другие платформы. Если судить по цифрам, то будущее BlackBerry выглядит блёклым. Реже из MobileIron говорит, что доля BlackBerry среди организаций, с которыми он работает, быстро падает.

Согласно недавнему исследованию MobileIron, половина из компаний, обеспечивающих администрирование смартфонов BlackBerry, говорят, что планируют прекратить поддержку в ближайшие 12 месяцев. В секторе финансовых услуг 44% мобильных устройств - это BlackBerry. Согласно опросу MobileIron, в ближайшие 12 месяцев эта цифра снизится до 30%.

Впрочем, главный управляющий BlackBerry Джон Чэнь (John Chen) позволил себе не согласиться с ниспровергателями. На Всемирном конгрессе мобильной связи в феврале он заявил собравшимся, что компания намерена вновь громко заявить о себе на рынке смартфонов с новой high-end моделью с QWERTY-клавиатурой под названием BlackBerry Classic, намеченной к выпуску в этом году.

В интервью журналу USA Today Чэнь так охарактеризовал эту модель: «Это усовершенствованная и расширенная версия одного из наших самых популярных и успешных продуктов, который назывался Bold. Она будет иметь клавиатуру и хороший сенсорный экран, очень быстрый Интернет, веб-браузер и средства мультимедиа. А кроме того, будет очень защищенной».

Чэнь не раз заявлял, что BlackBerry - самая защищенная платформа в том, что касается самого устройства и пересылки сообщений (как электронной почты, так и BBM), и безопасность - главное в планах разработки компании.

Windows Phone 8: сила, с которой нужно считаться

Исследование фирмы ComScore показывает, что Android и Apple вместе удерживают сегодня более 93% рынка (доля Android составляет 52%, у Apple 41%), а Windows Phone 8 и BlackBerry состязаются за очень отдаленное третье место, имея 3,4% и 2,9% соответственно.

Хотя доля рынка Microsoft составляет единицы процентов, ее преимуществом перед BlackBerry является тесная интеграция с корпоративной средой. «Windows Phone - центральная часть нашего предложения, поскольку мы думаем, что она имеет большой потенциал в корпоративном сегменте», - говорит Реже из MobileIron.

Эксперты в безопасности говорят, что в Windows Phone 8 значительно улучшена изоляция приложений. Но эта ОС поддерживает меньше политик MDM по сравнению с iOS, а это означает, что вендоры, такие как MobileIron, не могут предоставить такой же уровень контроля для этой ОС, говорит Реже.

«Windows Phone 8 вполне способна удовлетворить специалистов по работе с информацией, но не тех, кто должен соответствовать высокому уровню регулятивных требований и защищенности», - говорит Райан Смит, ведущий инженер по безопасности компании-стартапа Mojave Networks.

По этим причинам (и вследствие невысокого спроса) Windows Phone 8 стоит в конце списка у многих экспертов в безопасности. Но это не значит, что вендоры MDM не обеспечивают ее поддержку - у большинства она есть.

Если BlackBerry явно не хватает жизненной силы, то перед Windows Phone 8 раскрыт горизонт возможностей. Защищенность мобильных устройств - это ускользающая цель, говорит Смит. Опираясь на прочное присутствие в корпоративном сегменте и купленный бизнес смартфонов Nokia, Microsoft может изменить расклад сил в безопасности с новым выпуском своей мобильной ОС, сказал он.

Вы ищете самый безопасный дистрибутив Linux, который будет защищен и обеспечит надежную конфиденциальность вашей операционной системы?

Вот 15 самых безопасных дистрибутивов Linux для пользователей, связанных с конфиденциальностью и безопасностью.

Хорошо, вы, возможно, уже знаете, что операционная система является основным программным обеспечением, которое позволяет вам взаимодействовать с аппаратным и программным обеспечением вашего компьютера. Он управляет всем оборудованием и устанавливает связь с процессором и памятью.

Топ 15 самых безопасных дистрибутивов Linux

Количество пользователей Linux растет с каждым днем. Их особенность в том, что они встречаются реже, чем другие операционные системы. И все же они работают над тем, чтобы быть более техническими в ближайшие дни.

Вот список наиболее безопасных дистрибутивов Linux, которые «специально ориентированы на безопасность Linux». Это означает, что эта статья написана специально для того, чтобы сфокусироваться на Sharp Security, который больше беспокоит пользователя Linux

1. Кубес ОС | Qubes Linux

Если вы ищете самый безопасный дистрибутив Linux для вашего рабочего стола, здесь Qubes стоит на вершине. Почему? Ну, Qubes это операционная система на базе Fedora, ориентированная на безопасность настольных компьютеров. Эта ОС защитит вас, изолируя и виртуализируя различные виртуальные машины отдельно.

Предположим, вы загрузили вредоносное программное обеспечение не понимая сразу, что это за программное обеспечение? Или вы не знаете, безопасно это или нет. Не волнуйтесь, здесь Qubes OS играет свою роль. Кубы изолируют ваши другие личные файлы от вредоносных программ без ущерба для. Это круто, не правда ли? Обратите внимание: эта ОС лучше всего подходит для опытных пользователей. Поэтому, если вы новичок, вам будет сложно управлять этой системой.

2. Tails Linux

Tails один из лучших наиболее безопасных дистрибутивов Linux после ОС Parrot Security. Tails впервые выпущен в 2009 году. Эта операционная система разработана специально для персональных компьютеров. Если вы ищете ОС, которая будет защищать вас при работе в Интернете, то Tails займет первое место.

Это live CD и предустановленная операционная система с пакетом браузера Tor, использующим луковую схему. Поскольку все исходящие соединения проходят через Tor, это позволяет вам использовать Интернет анонимно, и что бы вы ни делали, оно никогда не оставляет никаких следов.

ОС Tails не использует пространство на жестком диске, она использует только необходимое пространство в вашей оперативной памяти, но оно будет удалено автоматически при завершении работы системы. Его можно использовать как живой DVD или живой USB. Будет удобнее загружаться с флешки, а не с DVD. Тем не менее, есть некоторые проблемы с этой ОС. В последнее время большинство пользователей утверждают, что при установке Tails требуется 2 USB-накопителя, что скучно.

3. Parrot Security OS

Parrot Security OS разработана FrozenBox и выпущена в 2013 году. Это программное обеспечение меняет правила игры, когда речь заходит о безопасности и конфиденциальности операционной системы компьютера. Parrot Security OS специально разработана для тестирования авторизованной симулированной атаки на вашу компьютерную систему, которая помогает оценить уязвимости вашей системы, достаточно ли она сильна или нет.

Он поставляется с полностью портативной лабораторией, которая защищает вашу систему от любых нежелательных заболеваний, работая в Интернете, просматривая что-либо, играя в игру и т. д. Опять же, если вы эксперт-криминалист, то эта операционная система лучшая...

4. Кали Линукс

Kali Linux это предустановленный дистрибутив Linux, созданный на основе Debian, специально разработанный для Pen Testing и Forensic Experts. Kali поставляется с пакетом инструментов, таких как -Aircrack-ng, Ettercap, Foremost, Wireshark Kismet, Maltigo и многими другими, которые помогают вам во многих отношениях, таких как использование сети или приложения жертвы, обнаружение сети или определение целевого IP-адреса. адрес.

Мало того, что Kali включает в себя графический инструмент для кибер-атак Armitage, который позволяет вам обедать и эксплуатировать, получать рекомендации по эксплойтам и расширенные возможности счетчика Metasploit Framework. Kali Linux считается одним из самых безопасных дистрибутивов Linux для разработчиков.

Как и Tails, эта ОС также может быть загружена как живой DVD или USB-накопитель, и ее легче использовать, чем другие доступные ОС. Независимо от того, используете ли вы 32 или 62 операционные системы, Kali Linux можно использовать в обеих. Для этой ОС требуется минимум 512 МБ ОЗУ и 10 ГБ на жестком диске.

5. Уоникс | Whonix Linux

Если вы хотите скрыть свой IP-адрес, то Whonix идеально подходит для вас. Whonix это операционная система на основе Debian, ориентированная на анонимность, конфиденциальность и безопасность. Whonix обеспечивает безопасность путем изоляции. Это операционная система, которая явно использует принцип изоляции для обеспечения безопасности, конфиденциальности и анонимности.

Эта операционная система разработана двумя основными программами. Одна рабочая станция, а другая Gateway. Шлюз действует здесь как посредник и заставляет все соединения проходить через сеть Tor. Таким образом, нет никакой возможности утечки IP-адреса, и именно таким образом ОС Whonix защищает вас.

6. Дискретный | Discreete Linux

Возможно, вы пытаетесь сохранить ваши данные в безопасности и все же найти лучший дистрибутив безопасности для вашей операционной системы Linux. Пусть ваши страхи улетят. Здесь у вас есть ОС Discreete Linux, которая называется одним из самых безопасных дистрибутивов Linux для защиты ваших ценных данных.

Эта ОС не работает с Интернетом во время работы, которая отделяет данные и криптографические ключи для защиты от ненадежной сети. Еще одна интересная вещь это то, что эта ОС является чисто живой системой, поэтому вам не нужно устанавливать ее на свой компьютер, вы можете быстро запустить ее с USB-накопителя.

7. Линукс Kodachi | Кодачи

Вы любите оставаться полностью анонимным во время серфинга в интернете Тогда Kodachi Linux один из лучших и наиболее безопасных дистрибутивов Linux, который вы хотели бы иметь. Многие пользователи говорят, что это самый безопасный дистрибутив Linux, который у них когда-либо был. Лично я никогда не проверял, хотя. Эта операционная система поставляется с Tor, VPN и DNSCrypt и может быть легко загружена с DVD или USB-накопителя.

Вы можете выбрать страну выхода из маршрута, когда будете выходить в интернет. Эта операционная система содержит множество других полезных приложений, таких как Pidgin Internet Messenger Transmission VirtualBox Geany, FileZilla и многие другие. Наконец, я должен сказать, что эта операционная система поставляется со всем, что нужно защитить пользователя.

8. BlackArch Linux

BlackArck Linux это новый дистрибутив безопасности для Linux, специально разработанный для тестирования пера и безопасности. Он предлагает огромное количество инструментов, в два раза даже больше, чем Kali Linux.

Они могут быть установлены отдельно или, если хотите, вы можете установить и в группе. Эта операционная система проста в использовании. Эта ОС достаточно легкая, поэтому вы можете запустить ее на любом оборудовании.

9. Heads ОС

Heads это бесплатный дистрибутив безопасности на основе GNU Linux. Эта ОС значительно меньше, чем другие, и ее проще управлять. Руководители используют только бесплатное программное обеспечение, что означает, что эта ОС больше ценит свободу пользователей и сообщества.

Как и другие ОС выше, Heads также использует Tor, чтобы вы могли быть анонимными во время серфинга в Интернете. Все ваши трафик по умолчанию проходят через Tor, но они дают возможность остановить его, если хотите. Руководители всегда отдают приоритет своим пользователям.

10. Подграф | Subgraph ОС

Как и Tails, Subgraph Operating System также является операционной системой на основе Debian, которая предотвращает наблюдение и вмешательство искушенных противников из Интернета. Эта ОС предназначена для всех. Его среда рабочего стола на основе GNOME невероятно удобна для пользователя.

Говоря о безопасности и конфиденциальности, этот дистрибутив безопасности предотвращает атаку с помощью интеллектуального контроля доступа; предотвращение эксплойтов на основе повреждения памяти с помощью пакета патчей (grsecurity patchset и Pax). Набор исправлений Grsecurity обеспечивает пакет безопасности, такой как защита пространства адресов, расширенный аудит и управление процессами

11. IprediaOS

Этот дистрибутив безопасности удобен для просмотра веб-страниц, отправки электронной почты, чата и обмена любыми файлами через Интернет анонимно. Все соединения проходят через программное обеспечение I2P.

В отличие от других дистрибутивов, IprediaOS поддерживает TORRENTS. Эта операционная система конкурентоспособна быстрее, чем Tor, даже если вы собираетесь использовать ее на своем старом компьютере, эта ОС будет хорошо работать и на этом.

12. PureOS

Если вы ищете удобный для пользователя дистрибутив безопасности, который позволит вам свободно изменять его. Тогда это PureOS. PureOS - это бесплатное программное обеспечение, которое предоставляет пакет безопасности, включающий поисковую систему Duck Duck Go.

Это защитит вашу конфиденциальность, избегая личных результатов поиска. Поскольку это бесплатное программное обеспечение, вы можете скачать его, ничего не покупая. Вы можете запросить его исходный код, даже если вам разрешено изменять его.

13. Openwall GNU / * / Linux

Openwall - это защищенная операционная система Linux на основе дистрибутива, специально разработанная для серверов и приложений. Openwall обеспечивает безопасность за счет уменьшения недостатков в его программных компонентах с помощью патча Openwall (наиболее известного как (не exec stack patch). Это бесплатная серверная платформа, предназначенная для этого.

14. Alpine Linux

Alpine Linux является самым безопасным дистрибутивом Linux на базе mus libc и BusyBox. Он настолько легкий, что вы можете подумать. Размер его базовой системы составляет около 5 МБ, что меньше, чем у других систем, доступных там. И именно поэтому этот дистрибутив Linux так популярен.

Другой компонент BusyBox включает в себя множество инструментов, и очень немногие из них - это bunzip2, bzip2, less, lzma, unlzma, vi, wget. Эти инструменты находятся в базовом образе Alpine, которого нет в базовом образе Debian. Это менеджер приложений APK намного быстрее, чем другие и очень прост в использовании.

15. Контейнер | Container Linux (ранее CoreOS)

Если вы любите работать на разных машинах и обновлять машины без простоев, то Container Linux (ранее CoreOS) станет вашим дистрибутивом Linux. Контейнер Linux - это легкий дистрибутив Linux , предназначенный для кластеров и серверов. Этот дистрибутив безопасности становится популярным в наши дни, потому что его легко развертывать, управлять и запускать контейнеры. Ранее CoreOS поддерживал только платформу Dockers, но в последнее время он поддерживает rkt (Rocket) в качестве альтернативы Docker. Это программное обеспечение обновляется автоматически при необходимости обновления, что повышает безопасность.