Какую операционную систему используют хакеры. Операционные системы хакеров. Хакеры какой национальности самые лучшие

Так называемые черные и серые хакеры - это люди, которых считают профессионалами, несмотря на морально-спорный характер их деятельности.

Большинство хакерских возможностей направлено против правительственных организаций и СМИ . Также их деятельность может быть связана с получением денежной прибыли или личных интересов. То, что остается в большинстве своем неизвестно, так это то, какие операционный системы предпочитают использовать хакеры.

Что ищут хакеры?

Анонимность, конечно, имеет очень большое значение для черной и серой работы. Таким образом, хакер выбирает себе операционную систему в зависимости от выбранных им эксплойтов.

Тип функций и хакерские инструменты, которые идут сразу в комплекте с операционной системы несколько второстепенны, хотя точно также важны.

Профессиональные хакеры , которые беспокоятся за свою свободу, имеют специальное программное обеспечение, которое, в случае чего, сможет вызвать перегрев в системе и полностью вывести из строя компьютер. В следствие чего, вся информация, которая находилась на нем - уничтожится, не подлежит восстановлению.

Однако это ПО не имеет большой спрос, если учитывать тот факт, что его можно использовать только с вредоносными ПО на базе Windows , такие как Trojan и т.д. Так же, это ПО может работать только с определенными версиями .NET Framework , что не очень удобно в работе.

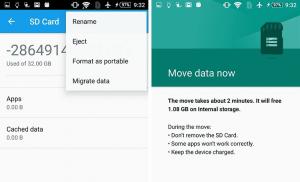

Используя такого рода обеспечение, они (хакеры ) могут создавать виртуальный образ любой операционной системы , которая полностью шифруется и помещается на зашифрованное устройство (обычно это SD карта). В свою очередь, SD карта извлекается перед уничтожением компьютера. На ней находятся самые важные файлы, которыми нельзя пренебречь и просто так уничтожить.

Большинство хакеров предпочитают дистрибутивы Linux , разработанные компаниями, которые специализируются на безопасности. Эти системы были созданы для проведения цифровой криминалистики, тестирование сетей и проникновения в них. Разберем некоторые из них.

Kali Linux

Kali Linux на сегодняшний день является самой популярной операционной системой, которую предпочитают хакеры , и это, в основном, объясняется универсальностью платформы и ее особенностями.

Дистрибутив Linux созданный Debian , был разработан Девоном Кирнсом и Матти Ахарони , которые "воссоздали " из мертвых BackTrack . Этот проект поддерживался и финансировался компанией Offensive Security Ltd .

В основном, обновленная версия BackTrack - Kali Linux имеет кучу обновлений, включая новую функцию - запуск от имени эксперта (forensic mode), которая упрощает использование юзерами Kali своего загрузочного CD или USB - накопителя.

Он так же совместим с некоторыми устройствами Android , такими как NetHunter . Эта платформа имеет полностью открытый исходный код для Android , которая работает в основном с некоторыми устройствами Nexus и Samsung .

Parrot Security OS

Популярно известный как PattotSec , Linux - дистрибутив, который в дополнение к выполнению испытания на проникновение в чужие сети, так же был разработан для работы с компьютером, оценки криминалистики и уязвимости сетей

Операционная система GNU / Linux является фаворитом среди хакеров .

Система предназначена для взлома, ручного тестирования сетей и облачного пентестирования, криптографии и других задач

Network Security Toolkit (NST)

NST так же, как и его предшественники, имеет полностью открытый исходный код.

Загрузочная OC предназначена, в первую очередь, для специалистов по безопасности и подходит для выполнения рутинных диагностических задач. Хотя она также может действовать как инструмент мониторинга серверов, на которых размещаются виртуальные машины.

Большинство задач, выполняемых в NST , можно получить через веб - интерфейс, известный как NST WUI. NST напоминает Fedora , поскольку он также поставляется с пакетом всех необходимых утилит.

DEFT Linux

Инструмент Digital Evidence and Forensics Toolkit - еще один любимый инструментарий хакеров с открытым исходным кодом, что является огромным плюсом для многих хакеров , который начинали работать с Digital Advanced Response Toolkit (DART) .

Написанная с нуля, операционная система на базе Ubuntu используется для компьютерной криминалистики и инструментом реагирования на инциденты (звонки в 911 и т.д.)

В политики лицензий сказано, что вы сами можете выбирать тип программного обеспечения, который вам нужен и будет установлен на вашу операционную систему.

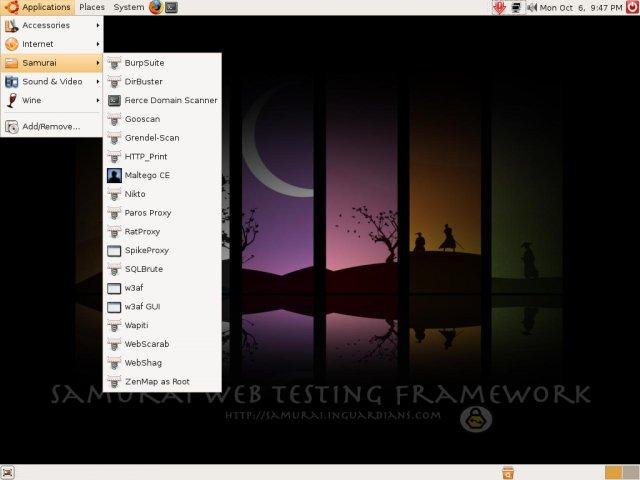

Это Live Linux -среда, которая идет в комплекте с предварительно сконфигурированной системой, может действовать, как средство взлома корпоративных сетей. На компакт - диске Samurai Web Security Framework имеются бесплатные инструменты с открытым исходным кодом, которые специально подходят для хакеров , которые желают протестировать, получить доступ или взломать веб-сайты.

Всеми доступные опции и свойства

У хакеров не хватает опций, когда дело касается операционных систем, которые специально разработаны для различных целей. Хотя Linux , похоже, доминирует на рынке для хакеров , некоторые "люди" все же отдают предпочтение Windows . Учитывая тот факт, что большинство обычных пользователей используют Windows , то и некоторые утилиты могут быть доступны только с этой ОС.

На сегодняшний день самыми популярными дистрибутивами для тестирования на проникновение являются *nix-like дистрибутивы: , BlackArch Linux, Pentoo и многие другие. Они могут использоваться как в виртуальной среде, так и в качестве live системы или вообще быть установлены в виде десктопной ОС.

Windows пользователи до недавнего времени были обделены (виртуальные машины не берем во внимание) такими сборками, пока не появилась волшебная коробочка -хакерский дистрибутив PentestBox .

PentestBox не похож на другие security-дистрибутивы, которые работают на виртуальных машинах. Идея о его создании посетила автораAditya Agrawal после изучения статистики - более 50% пользователей, скачавших дистрибутивы, использовали Windows:

- Samurai Web Testing Framework -

- Santoku Linux -

- Parrot OS -

Что же отличает PentestBox?

Простой для использования.Скачиваем 2,5 гигабайта с сайта, распаковываем и все готово к использованию. Не такой требовательный к ресурсам, как инстанс виртуальной машины. Нет зависимостей, все утилиты, стандартые команды - все установлено. Также, установлен браузер Mozilla Firefox с самымипопулярными аддонами для аудита веб-приложений .

PentestBox довольно легко кастомизируется - добавляете нужные вам утилиты на python/ruby/исполняемый файл и прописываете алиасы. Обновления тоже не составят никаких сложностей. Интерфейс выполнен в виде командной строки с «классическим» зеленым шрифтом на черном фоне, олд скул.

PentestBox содержит достаточно большое количество популярных утилит, облегчающих процесс тестирования на проникновение. Утилиты разбиты по группам, облегчающим их поиск и использование - от сбора информации и разведки, веб-сканеров, bruteforce утилит до утилит анализа Android приложений и Wi-Fi.

Сборка не содержит один из основных «комбайнов», используемых специалистами по безопасности и хакерами - Metasploit framework. Авторуказывает , что для установки и так существует вполне себе работающая Windows версия этого продукта, прекрасно выполняющая свое предназначение в нативном виде.

На сайте автора утилиты представлены по разделам, есть пересекающиеся позиции, поэтому я расположил утилиты, классифицировав их по методу использования/воздействия. Некоторые утилиты на оригинальном сайте содержат неверные ссылки/описания, имейте это в виду.

Сбор и анализ информации

В этом разделе собраны утилиты для предварительного исследования цели.

Форензика

Утилиты для сбора «цифровых доказательств», криминалистического анализа, сбора доказательной базы.

PDF tools - поиск и выявление подозрительных объектов в PDF документах, анализ элементов PDF.

PeePDF - анализ объектов, элементов и потоков, содержащихся в PDF файлах.

Origami - утилита для анализа и работы с зараженными pdf (используемыми для

Если вы хотите начать карьеру в сфере информационной безопасности или вы уже работаете как профессионал в этой сфере, или вы просто заинтересованы в этой конкретной области знаний, мы найдем достойный Linux дистрибутив, который подходит для вашей цели.

Есть бесчисленное множество дистрибутивов Linux для различных задач. Некоторые из них предназначены для решения конкретных вопросов, другие предоставляют богатый выбор различных интерфейсов.

Сегодня мы увидим дистрибутивы linux для взлома, одни из лучших, а также для тестирования и проникновения. В основном здесь перечислены различные дистрибутивы с упором на безопасность Эти дистрибутивы Linux предоставляют различные инструменты, которые необходимы для оценки сетевой безопасности и других подобных задач.

Kali Linux - наиболее широко известный Linux дистрибутив для "этического хакерства" с возможностью тестирования на проникновение. Известный как дистрибутив Linux для тестирования безопасности, Kali Linux был разработан в целях наступательной безопасности и предшественником Kali Linux на этом пути был BackTrack, созданный на базе нескольких дистрибутивов Linux.

Kali Linux основан на Debian. Он поставляется с большим количеством инструментов для тестов на проникновение в различных областях безопасности и анализа. Теперь он следует модели роллинг-релизов, которая означает, что каждый инструмент вашего дистрибутива всегда будет актуален.

Дистрибутивы linux для взлома разнообразны и многофункциональны, среди которых Kali Linux - пожалуй, самая передовая платформа для тестов на проникновение. Дистрибутив поддерживает широкий спектр устройств и аппаратных платформ. Кроме того, Kali Linux предоставляет приличный набор документации, а также большое и активное сообщество.

BACKBOX

BackBox - linux для взлома, дистрибутив, основанный на Ubuntu, разработан для тестов на проникновение и оценки безопасности. Это один из лучших дистрибутивов в своей области.

У BackBox есть свое собственное хранилище программного обеспечения, обеспечивающее последние стабильные версии различных наборов инструментов для анализа сети и наиболее популярных приложений для "этического взлома". Он разработан с упором на минимализм и использует окружение рабочего стола XFCE. Он обеспечивает быстрый, эффективный, настраиваемый и полноценный опыт работы. У BackBox также есть целое сообщество, готовое помочь по любым вопросам.

PARROT SECURITY OS

Parrot Security OS - Linux для тестирования безопасности и относительно новый игрок в этой сфере. Frozenbox Network стоит за развитием этого дистрибутива. Целевая аудитория Parrot Security OS - тестеры возможностей проникновения в различные системы, которые нуждаются в дружественной обстановке с онлайн-анонимностью, а также в зашифрованной системе.

Parrot Security OS базируется на Debian и использует MATE в качестве среды рабочего стола. Почти любой известный инструмент для тестов на проникновение можно найти здесь, наряду с некоторыми эксклюзивными пользовательскими инструментами от Frozenbox Network. И да, он доступен в качестве роллинг-релиза.

BLACKARCH

BlackArch - linux для взлома, дистрибутив для тестирования на проникновение и исследование безопасности, построенный на основе Arch Linux.

У BlackArch есть свой собственный репозиторий, содержащий тысячи инструментов, организованных по различным категориям и этот список растет с каждым днем.

Если вы уже являетесь пользователем Arch Linux, вы можете настроить под себя инструменты, находящиеся в коллекции BlackArch.

DEFT LINUX

DEFT Linux - дистрибутив, созданный для компьютерного анализа, с целью запуска системы (LiveCD) для определения поврежденных или испорченных устройств, подключенных к компьютеру, которые запускаются найти в ходе загрузки.

DEFT в паре с DART (Digital Advanced Response Toolkit) - система анализа компьютера для Windows. Он использует окружение рабочего стола LXDE и приложение WINE для запуска инструментов Windows.

Samurai Web Testing Framework

Этот инструмент разработан с единственной целью - тестирование на проникновение в Интернет. Другое отличие от остальных дистрибутивов состоит в том, что здесь речь идет о виртуальной машине, поддерживаемой Virtualbox и VMWare.

Samurai Web Testing Framework основан на Ubuntu и содержит лучшие бесплатные инструменты с открытым исходным кодом с акцентом на тестирование сайтов и их атаку.

Samurai Web Testing Framework также включает в себя предварительно сконфигурированные Wiki, созданные специально для хранения информации во время тестов на проникновение.

PENTOO LINUX

Pentoo базируется на Gentoo Linux. Это дистрибутив ориентирован на безопасности и тестах на проникновение, и доступен в качестве LiveCD с поддержкой сохранения состояния (сохранение любых изменений, сделанных в ходе сеанса работы, которые будут доступны при следующей загрузке, если вы используете USB-накопитель).

Pentoo - Gentoo с большим количеством настраиваемых инструментов, функций ядра и многого другого. Он использует окружение рабочего стола XFCE. Если вы уже являетесь пользователем Gentoo, вы можете установить Pentoo как дополнение к уже установленной системе.

CAINE

Caine - окружающая среда для помощи в анализе компьютера, создан как проект цифрового анализа и полностью сосредоточен на нем.

Caine поставляется с богатейшим набором средств, разработанных специально для оценки и анализа систем. Проект предлагает отличную среду, которая организована с целью интеграции существующих программных средств таких, как модульное ПО и удобный графический интерфейс. Основные задачи проекта, которые CAINE гарантирует: среда, которая поддерживает цифровой анализ в течение всех четырех фаз исследования, интуитивно понятный графический интерфейс, уникальные рабочие инструменты.

Network Security Toolkit

Network Security Toolkit - Linux для тестирования безопасности, представляет собой загрузочный LiveCD на основе Fedora. Он обеспечивает профессионалов в области безопасности и сетевых администраторов широким спектром инструментов сетевой безопасности с открытым исходным кодом.

У Network Security Toolkit есть расширенный веб-интерфейс пользователя для системного/сетевого администрирования, навигации, автоматизации, мониторинга сети, анализа и конфигурации многих приложений, которые находятся в дистрибутиве Network Security Toolkit.

Fedora Security Spin

Fedora Security Spin представляет собой вариант Fedora, предназначенный для аудита безопасности и тестирования, а также может быть использован для обучения.

Цель данного дистрибутива - поддержка студентов и преподавателей, в то время как они практикуют или обучаются методологии в области информационной безопасности, безопасности веб-приложений, компьютерного анализа, экспертной оценки и так далее.

BUGTRAQ

Bugtraq - дистрибутив Linux с огромным диапазоном взламывающих, анализирующих и прочих инструментов. Если вы ищете дистрибутивы linux для взлома, вероятно, Bugtraq один из них.

Bugtraq доступен с рабочим окружением XFCE, GNOME и KDE на основе Ubuntu, Debian и OpenSUSE. Он также доступен на 11-ти различных языках.

Bugtraq содержит огромный арсенал средств тестирования на проникновение - мобильный анализ, исследование вредоносных программ, наряду с инструментами, специально разработанными с помощью Bugtraq-сообщества.

ARCHSTRIKE

ArchStrike (ранее известный как ArchAssault) - проект, основанный на Arch Linux для тестеров в области проникновения и профессионалов в области безопасности.

Дистрибутивы linux для взлома поставляются с широким диапазоном программного обеспечения, как и ArchStrike, который оснащен всеми лучшими приложениями Arch Linux с дополнительными инструментами для тестирования на проникновение и кибер-безопасности. ArchStrike включает в себя тысячи инструментов и приложений, разделенные на группы пакетов по категориям.

От имени активистов хакерского движения Anonymous на днях была выпущена первая операционная система Anonymous-OS. Сообщается, что в версию 0.1 был интегрирован полный набор инструментов для тех людей, которые желают присоединиться к миру хакеров. Внутри системы имеется целый список приложений, благодаря которым «можно взломать любой сайт, найти уязвимости на сайте, провести DDoS-атаку, подобрать пароли, рассекретить пользователей и многое другое».

Тем не менее, члены хакерской группировки отрицают создание собственной операционной системы: «Мы, конечно, не всегда можем отвечать за действия тех хакеров, которые регулярно присоединяются к нам. Мы и не всегда их знаем. Может быть, кто-то и создал операционную систему, но мы не были в курсе этого». Дистрибутив, частично построенный на основе Ubuntu 11.10, работает на новой рабочей среде MATE. Те, кто создал ОС, сообщили, что пока это только альфа-версия и «дальше будет еще лучше».

В то же время некоторые активисты Anonymous все же решили проверить новую ОС на своей шкуре: «Не скачивать. Не открывать. Не устанавливать. ОС - троян» - сообщили они через Twitter.

Правда, спустя несколько дней после появления ОС в Сети ее уже загрузило достаточно большое количество человек, благодаря чему вирус, если он действительно содержится в платформе, уже получил широкое распространение во многих странах. По мнению "активистов", Anonymous-OS является ничем иным, как провокацией ФБР или других «недружественных хакеров». И, тем не менее, список предустановленных в операционную систему хакерских приложений действительно обширный.