Wi-Fi роутер для чайников: назначение, принцип действия, подключение устройства. Как узнать пароль от своего wifi

Я опишу все известные мне способы включения Wi-Fi сети на ноутбуке (ведь все, что можно выключить можно и включить?!) Начну со способов более простых и часто встречающихся, далее буду переходит к более сложным способам, которые понадобятся единицам.

Итак, если вы видите на панели задач значок выключенного Wi-Fi (или не видите вовсе значка), то это статья для Вас.

Включение Wi-Fi с помощью ползунка/ кнопки на корпусе ноутбука.

На многих моделях ноутбуков для включения Wi-Fi необходимо воспользоваться ползунком или отдельной кнопкой для включения Wi-Fi. Зачастую этот выключатель располагается на переднем торце ноутбука.

Переключатель выглядит по разному, но несет одну функцию - включение и выключение беспроводной сети.

Для включения Wi-Fi просто передвигаете ползунок в положение Включено.

Как включить Wi-Fi с помощью сочетания клавиш.

Если на вашем ноутбуке нет ползунков или отдельных кнопок включения Wi-Fi присмотритесь внимательно на клавиатуру, на ней вы можете обнаружить значок Wi-Fi на одной из функциональных клавиш (F1- F12).

Она может располагаться на разных кнопках, все зависит от производителя и модели ноутбука.

Для того что бы включить Wi-Fi необходимо нажать эту клавишу или воспользоваться сочетанием клавиш

Рассмотрим комбинации клавиш, которые наиболее часто используются в ноутбуках разных производителей:

- Acer

. Зажимаем клавиши:

+ . - Asus

. Комбинация

+ . - HP

. Здесь нажимаем

+ . - Lenovo

. Нужные кнопки:

+ . - Samsung

. Либо

+ , либо + . - Dell

комбинация клавиш

+ или +

Как включить Wi-Fi в настройках Windows.

Если указанные процедуры не помогли и вы до сих пор задаетесь вопросом Как включить Wi-Fi на ноутбуке? необходимо проверить включено ли Беспроводное сетевое соединение в настройках Windows. Для этого необходимо попасть в Центр управления сетями и общим доступом. Один из способов- нажать правой кнопкой мыши на значок сети в правом нижнем углу экрана и выбрать "Центр управления сетями и общим доступом".

Другой способ воспользоваться горячими клавишами

Не важно каким из способов вы пользовались результат будет один - на мониторе появится окно Сетевых подключений. Далее необходимо найти беспроводное подключение нажать на нем правой кнопкой мыши и выбрать "Включить" (если опция Включить не доступна значит Wi-Fi сеть включена).

Включение Wi-Fi через диспетчер устройств Windows.

Если до сих пор ваш Wi-Fi адаптер не включен, необходимо проверить задействован ли он в диспетчере задач. Для этого нажмите кнопку "Пуск", щелкните правой кнопкой мыши "Компьютер" и выберите команду "Управление". В левом меню выберите Диспетчер устройств.

Или нажмите сочетание клавиш

Если значок адаптера помечен стрелкой вниз значит он выключен, для того что бы его включить нажмите на нем правой кнопкой мыши и выберите "Задействовать".

Обновление драйверов для Wi-Fi.

Еще одной причиной не работоспособности Wi-Fi может быть - не подходящий драйвер или его отсутсвие. Для того что бы установить нужный драйвер, зайдите на сайт производителя ноутбука, найдите вашу модель (на некоторых сайтах это будет сделать сложно, можете написать в комментарии модель ноутбука, я постараюсь вам помочь) и скачайте драйвер для сетевой карты Wi-Fi для вашей операционной системы. После этого достаточно будет установить драйвера, после перезагрузки ноутбука Wi-Fi должен заработать.

Не важно каким способом вы включили беспроводную сеть, в итоге вы должны увидеть в панели задач значок Wi-Fi. При нажатии на него вы увидите доступные для подключения Wi-Fi сети.

Владельцы некоторых беспроводных точек доступа настраивают их так, что те не транслируют своё имя (ESSID). Это считается, по их мнению, дополнительной защитой (наряду с паролем) ТД.

Проще говоря, скрытая сеть Wi-Fi (hidden), это сеть, которую не видно в списке доступных сетей. Чтобы к ней подключиться необходимо ввести её имя вручную.

На самом деле этот способ защиты является несостоятельным хотя бы потому, что в определённые моменты имя беспроводной сети (ESSID) всё равно транслируется в отрытом виде.

Есть целый комплекс рекомендаций, как защитить свой беспроводной роутер. Но этот вид защиты (сокрытие имени Wi-Fi), а также , не рекомендуются к применению, поскольку доставляют определённые трудности легитимным пользователям и не обеспечивают никакой защиты.

Данный материал показывает несостоятельность защиты сокрытием сети. Следующая часть покажет простоту .

Как увидеть скрытые сети Wi-Fi

Начнём с того, что скрытые сети не такие уж и скрытые. Их очень легко увидеть с помощью Airodump-ng . Для этого переводим нашу беспроводную карту в :

Ifconfig wlan0 down && iwconfig wlan0 mode monitor && ifconfig wlan0 up

И запускаем Airodump-ng:

Airodump-ng wlan0

Обратите внимание на строку

Это и есть «скрытая» Wi-Fi сеть. Все данные, кроме ESSID, доступны наравне с другими точками доступа. Да и об ESSID мы уже кое-что знаем:

Имя этой ТД мы узнаем выполнив брутфорс с помощью программы mdk3 . А пока перейдём к другой скрытой Wi-Fi сети и узнаем её имя при помощи Airodump-ng.

Получение имени скрытой сети Wi-Fi с помощью Airodump-ng

Имя сети (ESSID) передаётся в вещании в открытом виде и может быть перехвачено во время подключения клиента. Можно дождаться подключения клиента естественным образом, а можно ускорить процесс, если «выбить» () от точки доступа. После этого он сразу начнёт переподключаться, имя сети появиться в вещании в открытом виде, а мы, в свою очередь, его перехватим. Последовательность действий в точности соответствует тому, который описан в статье « ». Поэтому если вы с ней уже знакомы, то вам будет совсем просто.

Смотрим доступные для атаки точки доступа

Airodump-ng wlan0

Сеть со скрытым именем:

20:25:64:16:58:8C -42 1856 0 0 1 54e WPA2 CCMP PSK

Её ВSSID — 20:25:64:16:58:8C, длина её имени - 11 символов, она работает на на канале 1. Поэтому я запускаю airodump-ng на первом канале:

Airodump-ng wlan0 --channel 1

Если вы помните, при захвате рукопожатия я также указывал ключ -w после которого следовал префикс имени файла. Это можно сделать и сейчас — поскольку захват рукопожатия не мешает выявлению имени скрытой ТД. При этом вы убьёте сразу двух зайцев одним выстрелом.

Можно ничего не делать — достаточно просто ждать, когда кто-то подключится или переподключится естественным образом. Если вы торопитесь, то можно форсировать процесс использованием .

Для этого мы открываем новое окно терминала и набираем там команду:

Aireplay-ng -0 3 -a 20:25:64:16:58:8C wlan0

Здесь -0 означает деаутентификация, 3 означает количество отправленных пакетов, -a 20:25:64:16:58:8C это ВSSID целевой ТД, а wlan0 — сетевой интерфейс в режиме монитора.

Результат получен практически мгновенно:

Интересующая нас строка:

20:25:64:16:58:8C -34 100 1270 601 0 1 54e WPA2 CCMP PSK SecondaryAP

Т.е. имя "скрытой" сети - это SecondaryAP .

Плюсы использования Airodump-ng:

- Значительно быстрее перебора с mdk3 (при использовании )

- Если не использовать атаку деаутентификация, то вы остаётесь невидимым для систем мониторинга беспроводных сетей

Минусы использования Airodump-ng:

- Если нет клиентов, то данная программа бессильная для раскрытия спрятанной сети Wi-Fi

- Если использовать атаку деаутентификация, то вы демаскируете себя.

- Если не использовать эту атаку, то время раскрытия имени сети значительно увеличивается.

Получение имени скрытой сети Wi-Fi без подключённых клиентов (использование mdk3)

Плюсы использования mdk3:

- Работает в ситуациях, когда Airodump-ng бессильна.

- Для нахождения имени скрытой Wi-Fi не нужны клиенты ТД.

Минусы использования mdk3:

- Подбор может затянуться на длительное время, особенно для длинных имён точек доступа Wi-Fi.

- Вы всегда демаскируете себя, ваша активность для мониторов беспроводной сети выглядит крайне подозрительной.

Помните нашу первую скрытую ТД

20:02:AF:32:D2:61 -40 108 3 0 6 54e WPA2 CCMP PSK

К сожалению, у этой ТД нет клиентов, поэтому мы не можем воспользоваться магией Airodump-ng . Вместо этого мы воспользуемся брутфорсом mdk3.

Моя команда имеет вид:

Mdk3 wlan0 p -t 20:02:AF:32:D2:61 -f /root/essid.txt

Здесь mdk3 - это имя программы, wlan0 - имя беспроводного сетевого интерфейса, p — означает базовое зондирование и режим брутфорса ESSID, -t 20:02:AF:32:D2:61 - это BSSID интересующей нас ТД, -f /root/essid.txt указывает на файл, в котором содержится список имён для брутфорса ESSID (имени сети Wi-Fi).

Результат работы программы:

Root@HackWare:~# mdk3 wlan0 p -t 20:02:AF:32:D2:61 -f /root/essid.txt SSID Wordlist Mode activated! Waiting for beacon frame from target... Sniffer thread started SSID is hidden. SSID Length is: 3. Trying SSID: Packets sent: 1 - Speed: 1 packets/sec Got response from 20:02:AF:32:D2:61, SSID: "web" Last try was: (null) End of SSID list reached.

Т.е. имя сети подобрано, им оказалось web .

Выше показана атака по словарю. Но имена беспроводных сетей можно добывать с помощью обычного перебора. Моя команда приобретает вид:

Mdk3 wlan0 p -t 20:02:AF:32:D2:61 -с 6 -b l

Большинство опций нам уже знакомы, кроме двух новых: -с 6 означает шестой канал, -b l означает набор символов, при этом l означает нижний регистр.

Наборы символов:

- все печатные (a )

- нижний регистр (l )

- верхний регистр (u )

- цифры (n )

- нижний и верхний регистр (c )

- нижний и верхний регистр плюс цифры (m )

Как видим, программа просто прекрасно (и быстро!) отработала. Результат получен: Got response from 20:02:AF:32:D2:61, SSID: "web" .

Подытожим. Защита Wi-Fi путём сокрытия имени сети (наряду с фильтрацией по MAC адресу - об этом смотрите статью " ") являются негодными средствами безопасности. Никто не запрещает их использовать — они не ослабляют защиту. Но они и не увеличивают её. При этом приходится мириться с неудобствами, которые они причиняют легитимным пользователям. Если мы говорим о фильтрации по MAC адресу, то при любом добавлении нового клиента, кто-то должен получать административные права для роутера и поменять его конфигурацию. Это может быть не всегда приемлемо.

Как только компьютер подключится к Wi-Fi сети, пароль от нее он уже спрашивать не будет. И большинство пользователей этот пароль благополучно забывают, особенно, если он был записан на каком-то клочке бумаги. Это не проблема ровно до тех пор, пока вам не понадобится подключить еще одно устройство к тому же вайфаю - например, телефон или планшет.

Покажу несколько проверенных способов, как посмотреть пароль, которые подходят для любой популярной операционной системы (Windows 7, 8, 10).

Самый простой способ узнать пароль от вайфая

1 . Нажимаем левой кнопкой мышки на вот такой значок в трее.

Находится он в нижнем правом углу экрана, между алфавитом и часами. Иногда этот значок прячется под маленькой стрелкой.

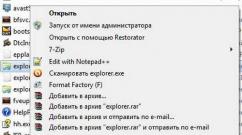

2 . В появившемся окошке щелкаем правой кнопкой по сети, от которой нужно узнать пароль, и выбираем «Свойства».

3 . Ставим галочку в «Отображать вводимые знаки» и компьютер показывает пароль от wifi в поле «Ключ безопасности сети».

Еще один простой способ

Этот вариант немного сложнее, зато показывает все беспроводные сети, к которым компьютер подключался, а не только активные.

1 . Щелкаем правой кнопкой мышки по значку в трее и выбираем пункт «Центр управления сетями и общим доступом».

2 . Откроется окно, в левой части которого выбираем «Управления беспроводными сетями».

3 . Щелкаем по нужной сети правой кнопкой мышки и выбираем «Свойства».

4 . Переходим во вкладку «Безопасность» и ставим птичку возле «Отображать вводимые знаки».

Если пункта «Управления беспроводными сетями» нет, тогда нажмите на «Изменение параметров адаптера», щелкните правой по нужному соединению и выберите «Состояние». В окошке нажмите на кнопку «Свойства беспроводной сети», перейдите на вкладку «Безопасность» и поставьте галочку рядом с «Отображать вводимые знаки».

Вытаскиваем пароль через программу

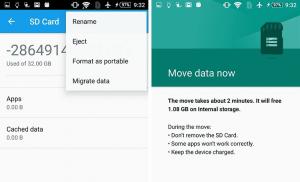

Есть такая чудная бесплатная программка WirelessKeyView. Благодаря ей можно посмотреть пароли от всех точек, к которым подключался компьютер. Устанавливать ее не нужно: просто скачайте с официального сайта , распакуйте и запустите файл программы. Если wifi точки не появятся сразу, нажмите на значок

Вот и всё :)

Из минусов следует отметить, что некоторые антивирусы на нее ругаются, так как программа лезет в настройки (мой Касперский, например, устроил панику). Если вас это не смущает, пользуйтесь на здоровье.

Смотрим пароль от своего Wi-Fi в настройках роутера

Этот способ хорош тем, что только благодаря ему можно узнать пароль, который компьютер и вовсе не знает. Например, была переустановлена Windows, а пароль от своего вайфая вы не помните и теперь не можете подключиться. Так вот в этом случае поможет роутер.

Роутер - эта та штука, которая «раздает» Интернет. Выглядит он примерно так:

В его настройках среди прочего хранится пароль. Чтобы его найти, нужно подключить роутер к компьютеру через сетевой шнур (обычно он идет в комплекте).

Если компьютер помнит пароль и подключается к сети, то можно этого не делать.

1 . Открываем браузер (программу для Интернета), в адресной строке печатаем 192.168.1.1 и нажимаем кнопку Enter на клавиатуре.

Чаще всего после этого появляется запрос логина/пароля. Если этого не произошло, попробуйте другие адреса: 192.168.0.0, 192.168.0.1,или 192.168.1.0. Но если и они не подходят, тогда возьмите роутер, переверните его и найдите на наклейке его IP адрес.

У меня, например, и на наклейке не было адреса. Тогда я переписал с нее модель роутера (в моем случае Huawei HG8245A) и вбил в поисковик запрос «huawei hg8245a ip адрес». Оказалось, что адрес по умолчанию другой, как, собственно, и логин с паролем.

2 . В появившемся окне вводим логин admin и пароль admin.

Обычно эти данные подходят (если их никто специально не менял). Но могут быть и другие варианты, например, root или user. Они обычно написаны на самом роутере - на наклейке с другой стороны.

3 . Открываем вкладку Wireless (Беспроводной режим) или WLAN и там ищем пароль. Часто он находится в пункте Wireless Security (Настройки безопасности или Защита беспроводного режима).

Как правило, пароль написан в графе, где есть слово Key, Password или Пароль. Часто, чтобы его увидеть, нужно снять галочку.

Кстати, бывает, он написан сразу же при открытии настроек роутера.

Если не помогло

Тогда можно сбросить все настройки роутера к заводским. Но в этом случае его придется самостоятельно настраивать: указывать параметры подключения к Интернету, имя сети и пароль.

Для сброса настроек на роутере есть маленькая глубоко запрятанная кнопочка Reset (обычно она находится сзади).

Зажимаем ее каким-нибудь острым предметом на секунд десять. После этого все установки будут сброшены, и роутер будет как новенький - останется только его настроить.

Москва вайфайная

Многие знают, что ваши мобильные устройства распространяют информацию об их предыдущих соединениях. Большинство не имеет об этом представления.

Пробы WiFi

Чтобы соединиться с уже известными сетями, которые не сообщают о своём присутствии, все ваши мобильные устройства отправляют пробные пакеты, чтобы найти известные им сети. Эти пакеты можно перехватить, когда телефон включается, или когда он отсоединяется от сети. Для этого используются обычные инструменты - airodump / tcpdump. Пример:# airodump-ng -w wifi-dump wlan0 # tcpdump -n -l -e -r wifi-dump.cap | grep "Probe Request ([^)]"

Вывод содержит время, MAC-адрес устройства и имя сети. Пример:

16:32:26.628209 BSSID:ff:ff:ff:ff:ff:ff DA:ff:ff:ff:ff:ff:ff SA:50:ea:d6:aa:bb:cc Probe Request (SUBWAY)

То бишь, устройство 50:ea:d6:aa:bb:cc проверяло, есть ли сеть SUBWAY в пределах доступности.

Ну и что тут плохого?

Ну испускают они эти пакеты с именами сетей. Подумаешь.Заметим, что у большинства локальных сетей уникальные имена. Конечно, будут попадаться распространённые имена типа SUBWAY. Но во многих домах сети называются либо автоматически созданными именами ProviderNameDEADBEEF, либо заданными пользователями.

То есть, список пробных пакетов содержит примерно такие имена сетей:

Домашние: ProviderNameXXXXX, StreetNameWifi, и т.д.

рабочие: Company, CompanyCity, и т.п.

едальни: стандартные

отели: разные уникальные названия, за исключением сетевых гостиниц

Ну и что же такого, если вы вдруг перехватите пробный пакет с именем сети FooProvider123456, BlahProviderABCDEF, ACME-Fooville, CafeAwesome? Конечно, можно догадаться, какой у человека провайдер и где он обедает. Но это всего лишь имена. Никаких BSSID, координат и прочего. Хорошо. Но не очень.

Ибо есть на свете WiGLE!

WiGLE (аббревиатура «движок для записи информации о беспроводных сетях») – это сервис, работающий под девизом «Все сети, которые находят все люди». И большинство городских сетей действительно можно найти в этом сервисе. Более того, интересующие вас сети вы можете найти поиском по их названию. Именно так вы получите информацию об интересующих вас сетях по их именам.

Сети в районе Кремля

[прим. перев.] Крупный масштаб расположения сетей на карте показывается только для зарегистрированных пользователей.

Можно сделать некоторые допущения. Например, если Wigle возвращает больше 3-4 сетей с одинаковыми именами, это, скорее всего, некие стандартные сети, которые можно игнорировать… Если только одна из них не находятся близко к тем уникальным, что мы нашли. Можно отфильтровать те сети, которые не были видны больше года. Если только они не уникальные и не перемещались во временем – в противном случае это будет означать, что точка доступа была перемещена.

Сбор информации

Какую информацию мы можем собрать на основании списка сетей? Посмотрим на карту, которая была создана в автоматическом режиме из результатов поиска Wigle. Они были скачаны при помощи библиотеки wiggle и нанесены на карту:

Зелёными я обозначил зашифрованные сети, красными – открытые. Синими – неизвестные. Каждый маркер на деле показывает на какое-то определённое здание. Сразу можно понять, что человек, скорее всего, живёт и работает на восточном побережье США (несколько маркеров), летает в Японию (маркер зашифрованной корпоративной сети) и отдыхает в Таиланде (сети с именами отелей), а также ездит по Новой Зеландии (сети с названиями кемпингов). Из названия корпоративной сети можно вычислить название компании.

Тут вам и социальная инженерия, и поиск конкретного человека, и поиск сотрудников компании Х… А по MAC-адресу можно узнать модель устройства – и таким образом найти этого человека в толпе.

Шеф, что делать??

На linux можно сделать настройку сетей wpa_supplicant и указать scan_ssid=0. Так оно настроено по умолчанию и такая настройка отменяет отсылку пробных пакетов. На других системах – не знаю.Конечно, можно удалить сохранённые сети, или выключать wi-fi, когда он вам не нужен. Но это не решение проблемы. Можно назвать свою домашнюю сеть распространённым именем – но проблемы с названиями других сетей, которыми вы пользуетесь, это не решает.